����

SSL/TLSЭ����Ϣ鶩��(CVE-2016-2183)©��:

SSLȫ����Secure Sockets Layer,��ȫ���ֲ�,������������˾(Netscape)��Ƶ���Ҫ����Web�İ�ȫ����Э��,Ŀ����Ϊ����ͨ���ṩ�����ԡ���֤�Լ����������Ա��ϡ����,SSL�Ѿ���Ϊ����������ͨ�ŵĹ�ҵ����SSL����ļ����汾(SSL 1.0��SSL2.0��SSL 3.0)��������˾��ƺ�ά��,��3.1�汾��ʼ,SSLЭ������������������С��(IETF)��ʽ�ӹ�,������ΪTLS(Transport Layer Security),��չ��������TLS 1.0��TLS1.1��TLS1.2,TLS1.3�⼸���汾��TLS, SSH, IPSecЭ�̼�������Ʒ��ʹ�õ�DES��Triple DES������ڴ�Լ��ʮ�ڿ�����ս�,���ʹԶ�̹�����ͨ��Sweet32����,��ȡ���ı����ݡ�

���ռ���:��

��©���ֳ�ΪSWEET32(https://sweet32.info)�ǶԽϾɵķ��������㷨�Ĺ���,��ʹ��64λ�Ŀ��С,����SWEET32����OpenSSL 1.0.1��OpenSSL 1.0.2�л���DES�������ӡ��ߡ������ַ������������С�;��OpenSSL 1.1.0����ʱ�Դ���Щ,Ĭ������½��������������������µ�openssl�汾���ѽ����

���������顿

OpenSSL 1.0.2�û�Ӧ������1.0.2i

OpenSSL 1.0.1�û�Ӧ������1.0.1u

����

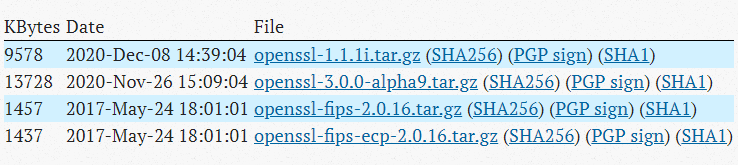

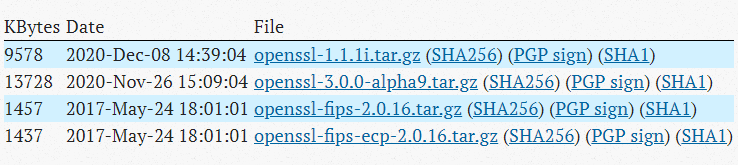

1���ٷ���ַ:https://www.openssl.org/source/;���µ��ȶ��汾��1.1.1ϵ��,����TLS�汾;֮ǰ�ɰ汾(����1.1.0, 1.0.2, 1.0.0 and 0.9.8)����֧��ά��;

���ص�ַ:https://www.openssl.org/source/openssl-1.1.1i.tar.gz

2������linux��ֱ������:

openssl version -a //ȷ�ϵ�ǰ�汾,����֤���ļ�����Կ�ļ�

mv /usr/bin/openssl /usr/bin/openssl.old /����ִ���ļ�

mv /usr/include/openssl /usr/include/openssl.old

cd /usr/local/src/

wget https://www.openssl.org/source/openssl-1.1.1h.tar.gz

tar zxvf openssl-1.1.1h.tar.gz

cd ./openssl-1.1.1h/

./config --prefix=/opt/openssl --openssldir=/usr/local/ssl //Ԥ����,��ָ����װ·��,����Makefile�ļ�,-t�����ɲ��Ա������,�Cprefix:ָ����װĿ¼;�Copenssldir:ָ��openssl�����ļ�·��;��shared����ָ��������̬���ӿ�

make //����,�������ʧ��,��ִ��./make clean,���߱���ǰ��./make test���Ա����������ֱ�ӱ���

make install //����ɹ���װ

ע��:����ʧ�ܿ�����Ҫ����zlib(http://www.zlib.net/)��gcc,ע����ʾ

gcc -v //ȷ����ǰgcc�汾,��������

cat /usr/lib64/pkgconfig/zlib.pc //ȷ����ǰzlib�汾,��������

����yum upgrade zlib zlib-devel gcc* -y //update�����������ɰ汾,upgrade������ɾ���ɰ汾,��������������,update�����а�ͬʱҲ����������ϵͳ�ں�(�����������ܻᵼ�������¹�),upgrade ������,ֻ�������а�,������������ϵͳ�ںˡ��ⲻͬ��ubuntu����,update ��ͬ�� /etc/apt/sources.list �� /etc/apt/

sources.list.d ���г���Դ������,�Ա�upgradeʱ��ȡ�����µ����������а�װ,��ִ�� upgrade ֮ǰҪִ�� update���ܴ��������������¡�

3���滻ԭ�о�openssl�ļ�:

1)/usr/local/bin:

ln -sf /usr/local/openssl/bin/openssl /usr/bin/openssl

ln -s /usr/local/ssl/include/openssl /usr/include/openssl

2)�����ļ�/usr/local/ssl:����

3)���ļ����:/usr/local/lib64 //����ʵ�ʵĻ������ļ�λ������,�е�Ϊusr/local/ssl/lib,ע�����λ�á��粻����,�������ļ��б��ݡ�

4)��֤:ldconfig -v|grep ssl //ȷ�����ӿ�

5)�汾��֤:openssl version

���ִ����openssl: error while loading shared libraries: libssl.so.1.1: cannot open shared object file: No such file or directory����,��ȱ����ؿ�����,�������¿��ļ�,ִ��:

ln -s /usr/local/lib/libcrypto.so.1.1 /usr/lib64/libcrypto.so.1.1

ln -s /usr/local/lib/libssl.so.1.1 /usr/lib64/libssl.so.1.1

ldconfig -v|grep ssl //ȷ�����ӿ�����

echo ��/usr/local/lib64�� >> /etc/ld.so.conf //���µĿ��ļ���ַд���¼so��������ļ�,���¶�̬���ӿ�����

�ٴ���֤:openssl version

��¼1:����ssl�㷨�漰��©��

1)��ȡ��ǰ��ѯOpenSSHӦ�õ��㷨:

SSH �ṩ��һЩ���õļ����㷨�������� */etc/ssh/ssh_config or ~/.ssh/config * �ļ��п���

Ĭ�ϵ�,SSH ��ʹ�� 3des �㷨,��des�ᱻij©������,TLS, SSH, IPSecЭ�̼�������Ʒ��ʹ�õ�DES��Triple DES������ڴ�Լ��ʮ�ڿ�����ս�,���ʹԶ�̹�����ͨ��Sweet32����,��ȡ���ı����ݡ�������ssh�Ƴ�ij���㷨,ɾ�����ɡ�

[root@bigdata ]# sshd -T |grep ciphers //���ʽ:�������

ciphers aes256-ctr,aes192-ctr,aes128-ctr,aes256-cbc,aes192-cbc,aes128-cbc,3des-cbc

2)�鿴linux��������֧�ֵ�ssh�Գ���Կ:

ssh -Q cipher //�������

3des-cbc

aes128-cbc

aes192-cbc

aes256-cbc

rijndael-cbc@lysator.liu.se

aes128-ctr

aes192-ctr

aes256-ctr

aes128-gcm@openssh.com

aes256-gcm@openssh.com

chacha20-poly1305@openssh.com

3)�鿴֧��������֤���ܵĶԳ���Կ

ssh -Q cipher-auth //�������

aes128-gcm@openssh.com

aes256-gcm@openssh.com

chacha20-poly1305@openssh.com

4)�鿴֧�ֵ���Ϣ��������Կ

ssh -Q mac //�������

hmac-sha1

hmac-sha1-96

hmac-sha2-256

hmac-sha2-512

hmac-md5

hmac-md5-96

umac-64@openssh.com

umac-128@openssh.com

hmac-sha1-etm@openssh.com

hmac-sha1-96-etm@openssh.com

hmac-sha2-256-etm@openssh.com

hmac-sha2-512-etm@openssh.com

hmac-md5-etm@openssh.com

hmac-md5-96-etm@openssh.com

umac-64-etm@openssh.com

umac-128-etm@openssh.com

- ָ����Կ�㷨����ssh����

�÷�:ssh -oCiphers=aes128-ctr server_IP

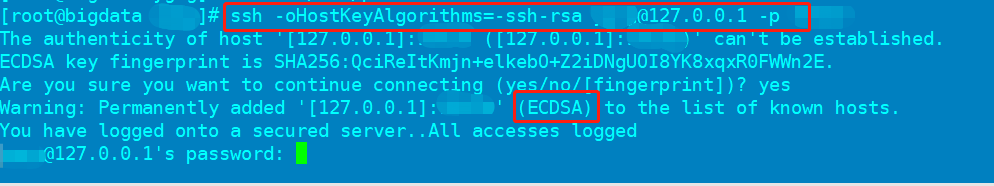

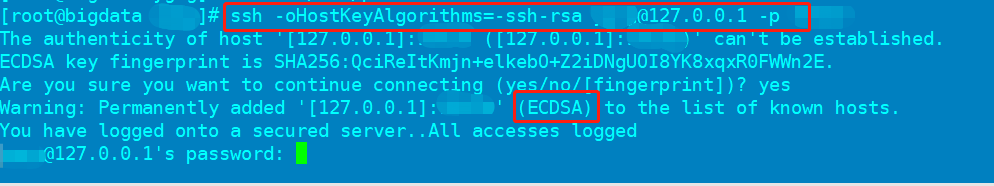

ʾ����֤ssh-rsa�����㷨��ssh����:ssh -oHostKeyAlgorithms=-ssh-rsa user@host

���������Կ��֤ʧ��,����û��������֧�ֵ�������Կ���Ϳ���,��������ϵķ�����ssh����Ӧ������

��¼2:ssh�����ع�

1)ʹ�� -l ѡ�����,ָ���÷ǵ�ǰ�û���¼,��ͬ��ssh ָ���û�@sshd_IP

2)�� *-p ѡ��,�����ڼ��� SSH �˿ں�,ָ��sshd�˿�

3) -v ѡ�����,ʹ�õ���ģʽ��֤������ SSH �������

4)ָ��ssh���ӵ�Դ��ַ,�����ڿͻ����ж����������ϵ� IP ��ַ,�ѷ����Ĭ��ʹ����һ�� IP ���ӵ� SSH ������,ʹ�� -b ѡ����ָ��һ��IP ��ַ����� IP ���ᱻʹ�����������ӵ�Դ��ַ��

ʾ��:$ ssh -b 192.168.10.12 -l blue 192.168.10.205

5)ʹ�� -F ѡ��ָ��Ҫʹ�õ�ssh�����ļ�

Ĭ�������,ssh ��ʹ��λ�� /etc/ssh/ssh_config �������ļ�����������ļ�������ϵͳ�������û���������ҪΪ�ض����û�ָ����������õĻ�,�������÷��� ~/.ssh/config �ļ��С�������ļ�������,�����ֹ�����һ����

ʾ��:���紴��my_ssh_config�ļ�

Host 192.168.10.*

ForwardX11 yes

PasswordAuthentication yes

ConnectTimeout 10

Ciphers aes128-ctr,aes192-ctr,aes256-ctr,arcfour256,arcfour128,aes128-cbc,3des-cbc

Protocol 2

HashKnownHosts yes

$ ssh -F /~/.ssh/my_ssh_config 192.168.10.205

6)ʹ��-X������ʹ�� SSH X11 Forwarding

ijЩʱ��,��ѷ���˵� X11 Ӧ�ó�����ʾ���ͻ��˼������,SSH �ṩ�� -X ѡ���Ҫ�������,������Ҫ�ڷ�������,�� /etc/ssh/ssh_config �ļ��е������ó� ForwardX11 yes ���� X11Forwad yes,������ X11 Forwarding,���� SSH �������

Ȼ���ڿͻ���,���� ssh -X user@host:

$ ssh -X blue@192.168.10.205

��½������:$ echo $DISPLAY //���,���Կ����������������

localhost:10:0

���Ϳ�������Ӧ����,����ֻ������Ӧ�ó����������������� xclock ����,����:

$ xclock //���xclock ȷʵ��������Զ��ϵͳ��,����������ı���ϵͳ����ʾ�ˡ�

cs