IPv6概述

IPv6改造是当下信息系统升级进化的发展方向之一,而IPv6的改造并非一蹴而就,在实际改造过程中必然会经历过渡阶段,涉及到使用过渡性技术,常见的过渡性技术有三种,分别是双栈技术、隧道技术和翻译技术(通常是NAT64)。在正确使用这些过渡性技术进行IPv6改造的同时,也要保持信息系统的安全水平不能降低,避免在进行IPv6改造的同时出现新的安全漏洞。

下面就对IPv6常见的三种过渡性技术进行安全性分析,告诉大家如何进行IPv6的安全改造。

IPv6

双栈技术安全性分析

01

简介

双栈技术是IPv4向IPv6过渡的一种有效的技术。网络中的节点同时支持IPv4和IPv6协议栈,源节点根据目的节点的不同选用不同的协议栈,而网络设备根据报文的协议类型选择不同的协议栈进行处理和转发。

双栈技术可以解决IPv4向IPv6切换时的平滑过渡问题,是IPv4向IPv6过渡的基础,所有其它的过渡技术都以此为基础。

02

安全分析

在IPv6过渡的阶段,大部分网络节点同时支持IPv4和IPv6,既要面临已有的针对IPv4的网络安全威胁,又要面临针对IPv6的网络安全威胁。由于IPv6的一些新特性,IPv4网中现有的这些安全设备在IPv6网中不能直接使用,需要升级改进。其次,IPv4向IPv6过渡过程中,IPv6协议栈会挤占IPv4业务的CPU和内存等资源,导致现有的IPv4业务在会话表容量、吞吐率上会出现不同程度的下降。因此,对网络中现有安全设备、安全系统处理能力的评估需要重新评估。

03

防范措施

在支持双栈的网络环境中,部署的网络设备和安全设备需要同步升级,尤其是相关安全特性要支持双栈,即同时支持对IPv4的网络安全防御和对IPv6的网络安全防御。

IPv6

隧道技术

01

简介

隧道技术主要是IPv6 over IPv4隧道。IPv6 over IPv4技术可以利用现有的IPv4网络为相互孤立的IPv6网络提供连通性。IPv6报文被封装在IPv4报文中,实现IPv6报文的透明传输。

在IPv4网络向IPv6网络过渡的初期,IPv4网络已被大量部署,而IPv6网络只是散布在世界各地的一些孤岛。利用隧道技术可以在IPv4网络上创建隧道,从而实现IPv6孤岛之间的互连。为了实现IPv6 over IPv4隧道,需要在IPv4网络与IPv6网络交界的边界路由设备上启动IPv4/IPv6双协议栈。

02

安全分析

隧道技术过渡技术实现简单、技术门槛也低,正因为如此带来的安全隐患也很多。主要有以下三点:

隧道并没有内置的认证、完整性校验、加密的机制;

没有对IPv6地址和IPv4地址的对应关系作检查;

攻击者可以伪造内外层头部向系统注入攻击流量。

03

防范措施

隧道技术所面临的安全威胁,主要依赖IPsec加密隧道来解决,使IPv6 over IPv4转换成IPv6 IPsec over IPv4。

IPv6

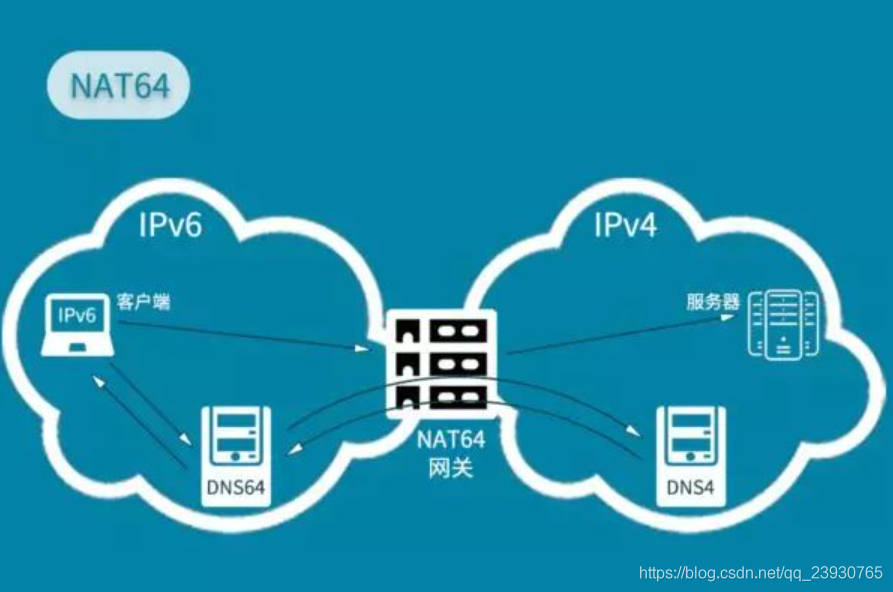

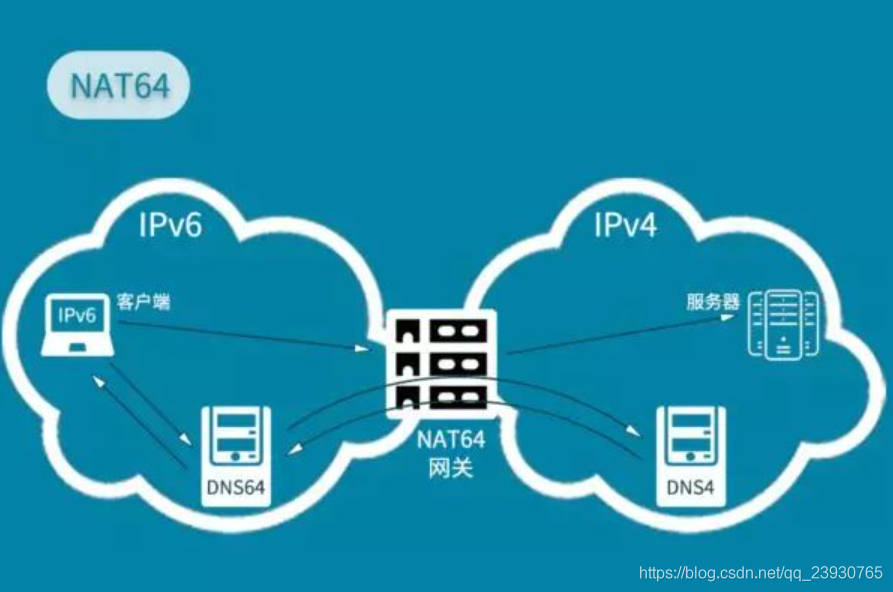

NAT64

01

简介

NAT64是一种将IPv6网络地址转换成IPv4网络地址的NAT(Network Address Translation,网络地址转换)技术。在现阶段,IPv4占主流,用户可以直接部署IPv6网络,新增节点通过IPv6单栈接入的方式采用NAT64技术访问IPv4业务,或者选择用NAT64快速使某个IPv4服务群转换成IPv6。

02

安全分析

NAT64和传统NAT技术上并无差异,面临的安全威胁都是Dos攻击。主要攻击方式有以下两种:

攻击者通过大量会话将NAT表项填满;当IPv6地址终端用户发起Dos攻击(例如发起SYN-Flood攻击),就可能将NAT64设备所有的会话表资源耗尽,导致其他正常用户无法建立会话表,从而无法访问网络。因此,有必要统计和检查单个IP地址所建立的TCP/UDP/ICMP/Total会话数,通过分析源地址发起或目的地址接收的TCP/UDP/ICMP会话总数是否超过设定的阈值,可以确定是否需要限制该IP发起新的连接;

攻击者构造瞬时大量会话请求消耗网络设备CPU资源;攻击者可能控制僵尸网络同时向设备进行DDos攻击,大量的不同源地址向NAT64设备发起会话请求,NAT64设备CPU繁忙,合法用户无法正常进行地址转换。因此必须对用户建流速率和用户接入数量进行限制。

03

防范措施

针对上述两种攻击方式,NAT64需要有专门的安全特性作防御。主要包括以下特性:

NAT64会话数限制;

用户建流速率限制;

配置NAT64表项老化时间;

过滤危险的端口号或端口段。

IPv6

结语

通过对三种IPv6过渡技术的安全性分析,可以看出在IPv6改造过程当中面临着许多新的安全威胁和安全风险,需要合理地选择IPv6设备和进行IPv6相关安全功能的防护部署。

cs