����ѧ�Ļ�������

-

�������:ͨ����Ϣ����ʹ��Ϣ����

-

�������:�÷�������(�ƽ�)������Ϣ

-

�������:��(�����ֶ�,��ӵ����Կ)������ת��������

-

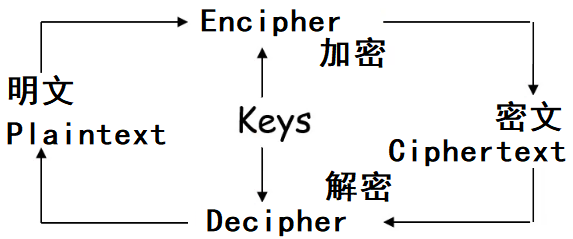

��������

- ����(plain text);����(cipher text)

- ����(encrypt,encryption),����(decrypt,decryption)

- �����㷨(Algorithm),����(Cipher):�������ܺͽ��ܵ���ѧ����

c=E(m),m=D( c ),D(E(m))=m - ��Կ(Key):�㷨�е�һ������[kd������Կ,ke������Կ]

c=Eke(m),m=Dkd( c ),Dkd(Eke(m))=m

-

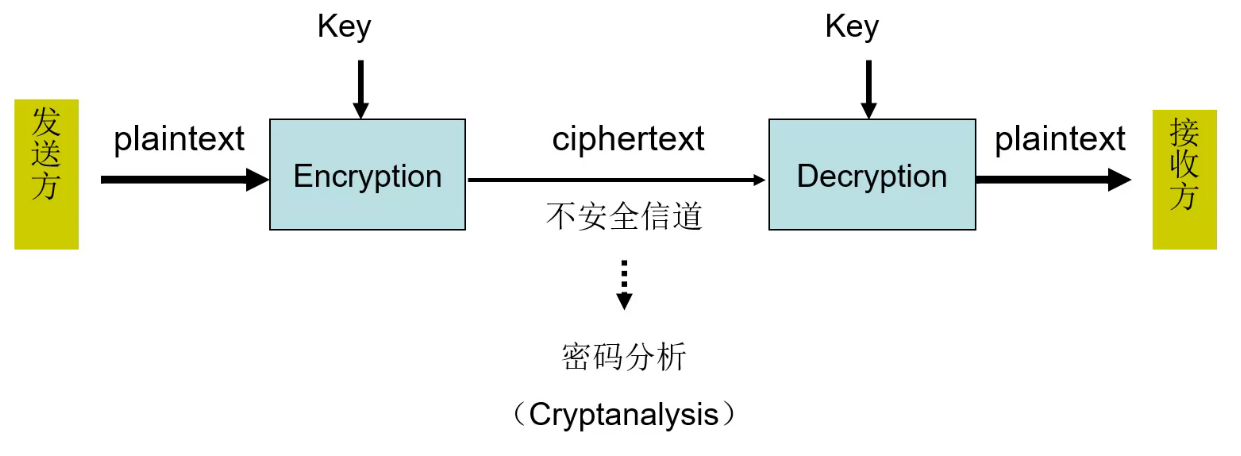

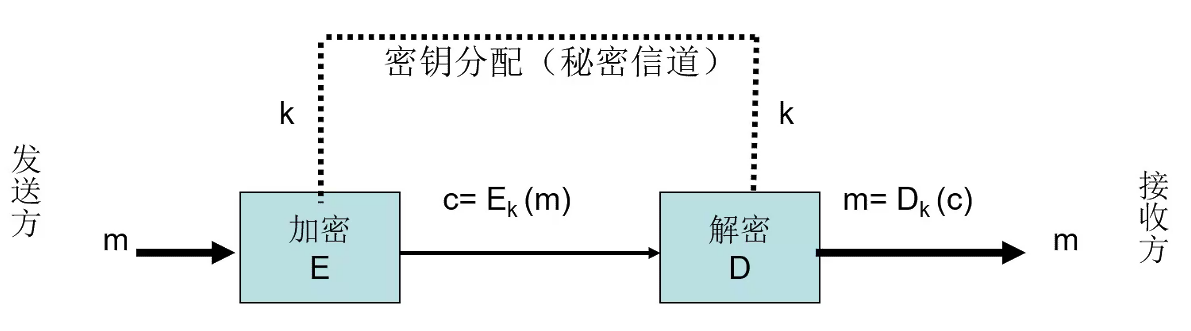

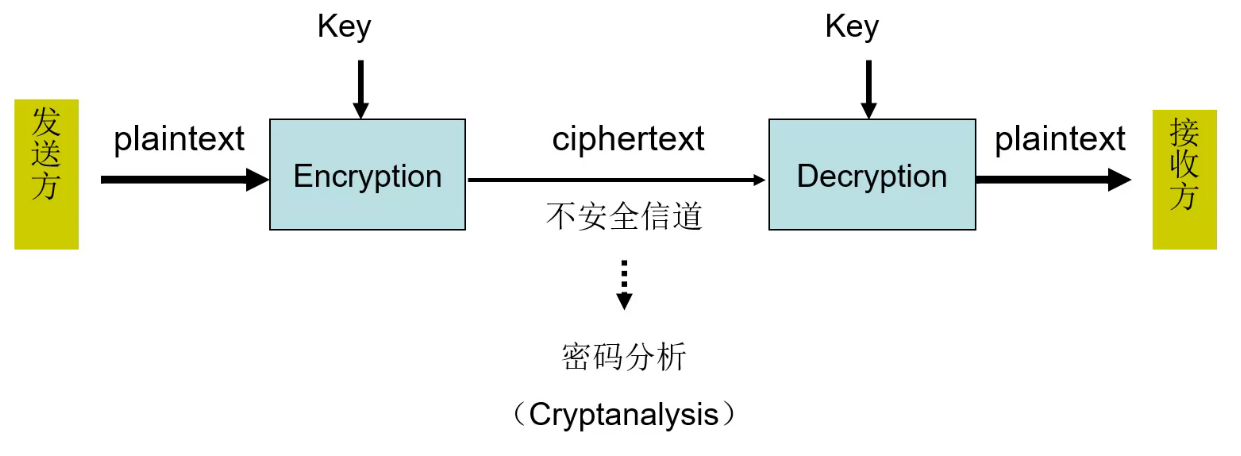

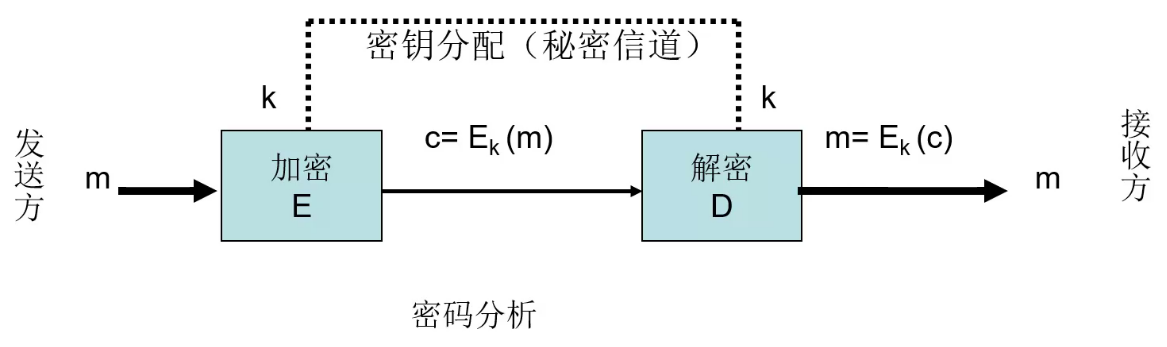

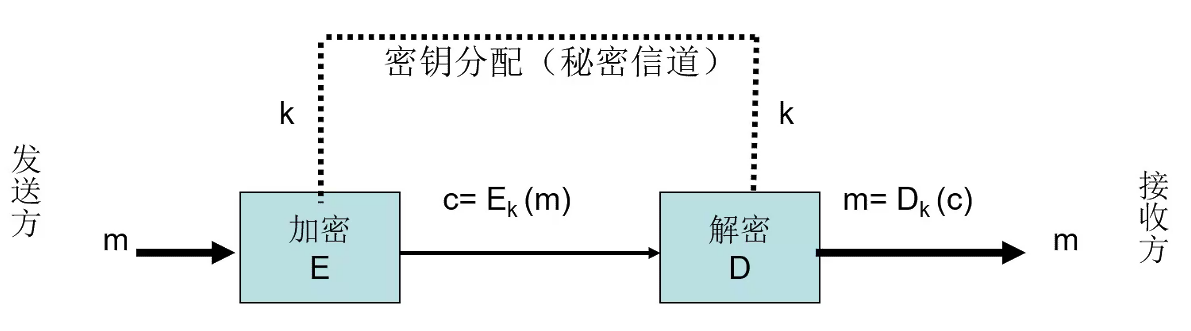

����ѧ����ģ��

���������������Ͷ�����Դ���

-

����ϵͳģ��

-

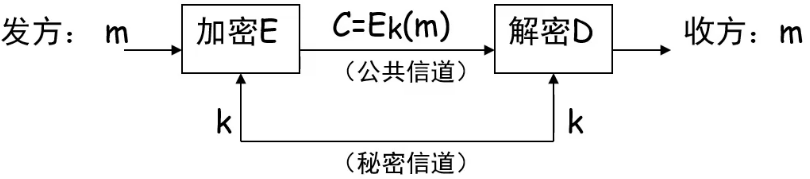

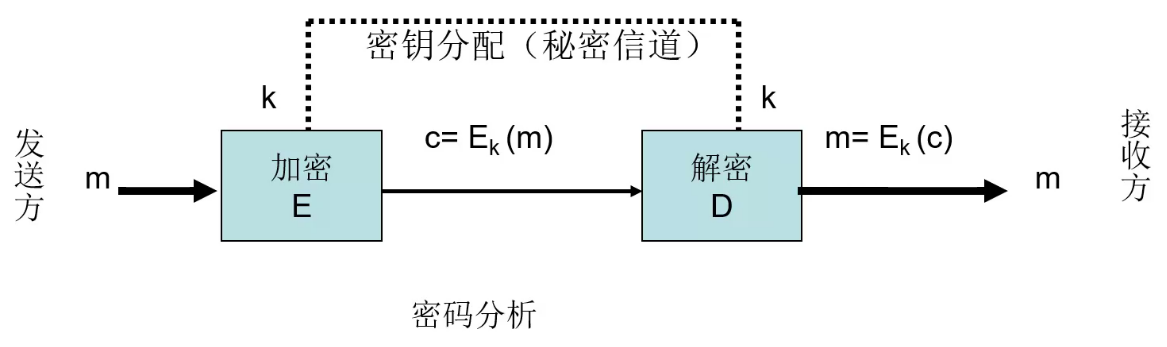

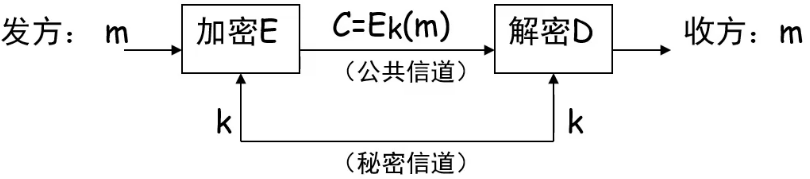

ʲô������?����һ�麬�в���K�ı任E������֪��Ϣm,ͨ���任Ek������C,��,������̳�Ϊ����,EΪ�����㷨,k��ͬ,����C�ͬ����ͳ�ı���ͨ�Ż���:

-

���۰�ȫ��ʵ�ʰ�ȫ

- ���۰�ȫ,����������ȫ Theoretical Security(or Perfect Security):

���������۽ػ��������,�����õ��㹻����Ϣ��Ψһ�ؾ������ġ�Shannon(��ũ)������֤��:�������۰�ȫ,������Կ���ȱ�����ڵ������ij���,��Կֻ��һ��,���꼴��,��һ��һ��,One-time Pad,��ʵ�á� - ʵ�ʰ�ȫ,������ϰ�ȫ Practical Secure(or Computationally Secure):

���������ӵ��������Դ,�κ�����ϵͳ���ǿ��Ա������;����,��������Դ[ָ�����������յ���Դ�ܺ�]��Χ��,�����߶�����ͨ��ϵͳ�ط����������ƽ�ϵͳ,������ϵͳ�Ǽ����ϰ�ȫ�Ļ��������ϵͳ�Ǽ����ϲ�����(Computationally Infeasible)��

���ǵ�ʱ����Դ Shannon�ٶ�����һ��nλ������,����һ����С�Ĺ���ʱ�����ƽ����ϵͳ,�������ʱ��ΪW(n).

��n��������,��W(n)>W(��);��n��һ���̶�,����������Դ�Ĺ������ں�����ʱ���ڲ�������ϵͳ,��ϵͳ�ͱ���Ϊ��Practical Secure ��Computationally Secure�����ڵ�������,W(n)���ϵͳ�Ű�ȫ?

��:N1=n5,N2=2n,N3=n!�ٶ�ÿ����Լ���100���,��10-6 sec/compute

| n | n5 | 2n | n! |

|---|

| 10 | 0.1s | 0.001s | 3.6s |

| 100 | 104 s = 2.8h | 1030 s = 1016 �� | 10186 s = 10176�� |

| 1000 | 109s=10�� | 10286 s | 102974���� |

����,n=100,2n=1030sec=1016��,W(n)>1030�Ű�ȫ��

����ѧ���ݱ���ʷ

-

�ݱ�ʷ

- 1949,Claude Shannon��s The Communication Theory of Secrecy System,��Ϊ���ۻ���

- 1976-1977,�������ұ�����ʽ����ʵʩDES,Data Encryption Standard

- 1977-1978,Rivest,Shamir,Adelman ��һ�����������Կ����ϵͳ��ʵ�ַ���RSA

- 1981,����International Association for Cryptology Research

- 1985,EIGamal �����������ϵͳEIGamal����

- 1990-1992,Lai Xuejia and James:IDEA,The International Data Encryption Algorithm

- 2000,AES,Advanced Encryption Standard

-

������:Caesar����(��Ԫǰ100��)

- �������(Substitution)

�ı��������ݵı�ʾ��ʽ,��������Ԫ��֮�����λ�ò��䡣�����滻����������(Caesar Cipher)

������ĸ�������ж�Ӧ��ĸ����,��:

������ĸ��P={p0, p1, ��, pn-1}

������ĸ��C={c0, c1��,cn-1}

CAESAR����:c=(p+3) Mod 26

| ���뱾 | ABCDEFGHIGKLMNOPQRSTUVWXYZ |

|---|

| ���� | DEFGHIGKLMNOPQRSTUVWXYZABC |

| ���� | Caesar was a great soldier |

|---|

| ���� | Fdhvdu zdv d juhdw vroglhu |

-

�����ϱ�ս�� 1861

- �û�����:�ı���������Ԫ�ص����λ��,�������ݵı�����ʽ���䡣

- һά�任:��������,�������

����:Canyouunderstand

����:codtaueanurnynsd

D

T A N

N D E R S

C A N Y O U U

�ڴ˴����İ��մ����Ҵ������ϵ�˳������,���İ���б��������IJ�����

����:can you understand

����:dnsu aru teo dy nn a c

�ŵ�������ִ�����

-

�ŵ�����

- ��������(Substitution Cipher)

- �����(transposition Cipher)

- ���������뻻λ��������

-

�ŵ�����(��������)��ȱ��

- �������Ƶİ�ȫ�����ڱ����㷨�����ı�����

- �����㷨��ȱ��

- ���ʺϴ��ģ����

- ���ʺϽϴ�Ļ�����Ա�䶯�ϴ����֯

- �û����˽��㷨�İ�ȫ��

-

�ִ������㷨

- ���㷨����Կ�ֿ�

- �����㷨���Թ���,��Կ����

- ����ϵͳ�İ�ȫ������������Կ�ı�����

-

ͼ��(�����֮��)

- Alan Mathison Turing,1912-1954.Ӣ����ѧ�ҡ�һ�������������֮��Ĺ�ϵ�����Ų�и̽����

- 1936��,24���ͼ�������ͼ����������롣��ս�ڼ�ɹ��ز����������ɴ�¹�������Enigma,��Ʋ�������COLOSSUS,���ִ��������������Ҫһ��

- 1952��,ͼ��������в�,ԭ����ͬ������1954��6��8��,������ɱ,���42��

- ͼ��ȥ��12���,���������Э�����������������˼�����������߽�"ͼ�齱"

-

ת�Ӽ��ܻ�(Rotor Machine):ת�������ENIGMA,��Arthur Scherbius��1919�귢��,4��ENIGMA��1944��װ���¹�����

-

Ӣ����TYPEX���������,�ǵ¹�3��ENIGMA�ĸĽ��������������Ӣ��ͨ����ʹ�ù㷺,����������Կ������ƽ�¹��ź�

-

һ���ļ����㷨������� ��

�������(����λ�ӷ�)

| ���� | ???����

����Կ

------------

???���� | ????0 0 1 1

�� 0 1 0 1

-------------

????0 1 1 0 |

|---|

| ���� | ???����

����Կ

------------

???���� | ????0 1 1 0

�� 0 1 0 1

-------------

????0 0 1 1 |

����P,����C,��ԿK���ת������:

C = P �� K

P = C �� K

K = C �� P

�Գ������㷨�ͷǶԳ������㷨

- �Գ���Կ�����㷨,�ֳƴ�ͳ�����㷨��������Կ�����㷨

- ���ܺͽ���ʹ����ͬ����Կ Ke=Kd

- �����㷨:DES,IDEA,Blowfish,RC2��

- �ŵ�

- �����ٶȿ�,����Ӳ��ʵ�ֺʹ��ģ����

- ȱ��

- ��Կ����:����ͨ�����ܵ��ŵ�

- ��Կ����:n(n-1)/2

- ������ǩ���Ϳ�����(û�е�������֤ʱ)

- �ǶԳ�����,�ֳƹ�����Կ�����㷨

- ���ܺͽ���ʹ�ò�ͬ����Կ(Kp,Ks),�Ѽ�����Կ����,������Կ����:c=EKp(m),m=DKs(c)

- �����㷨:RSA,DSA,�����㷨,ElGamal,��Բ���ߵ�

- �ŵ�:

- ��Կ����:���ر����ŵ��ı�����

- ��Կ����:n pair

- ��������ǩ���Ϳ�����

- ȱ��

- �����ٶ���,������Ӳ��ʵ�ֺʹ��ģ����

�����������������

- ��������(Block Cipher)

- һ�μ��ܻ���ܲ���������һ�����ݿ�,����64λ

- ��������(Stream Cipher)

- һ�μ��ܻ���ܲ���������һλ����һ���ֽ�

�Գ���Կ�㷨

- ���ܺͽ���ʹ����ͬ����Կ:KE=KD

- ��Կ����ʹ�����ܵ��ŵ�����

- ���öԳ���Կ�����㷨

- DES(Data Encryption Standard)������ֱ���

- IDEA(International Data Encryption Algorithm)

- RC2,RC4,RC5,

- AES(Advanced Encryption Standard)

- CAST-128-Blowfish

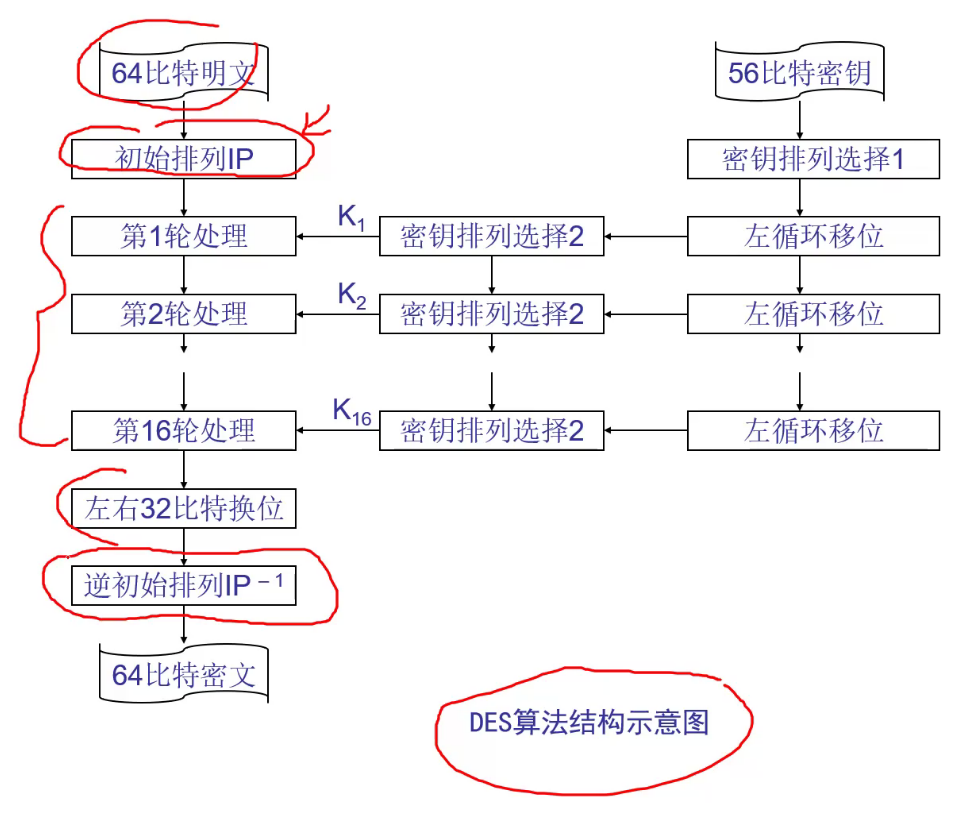

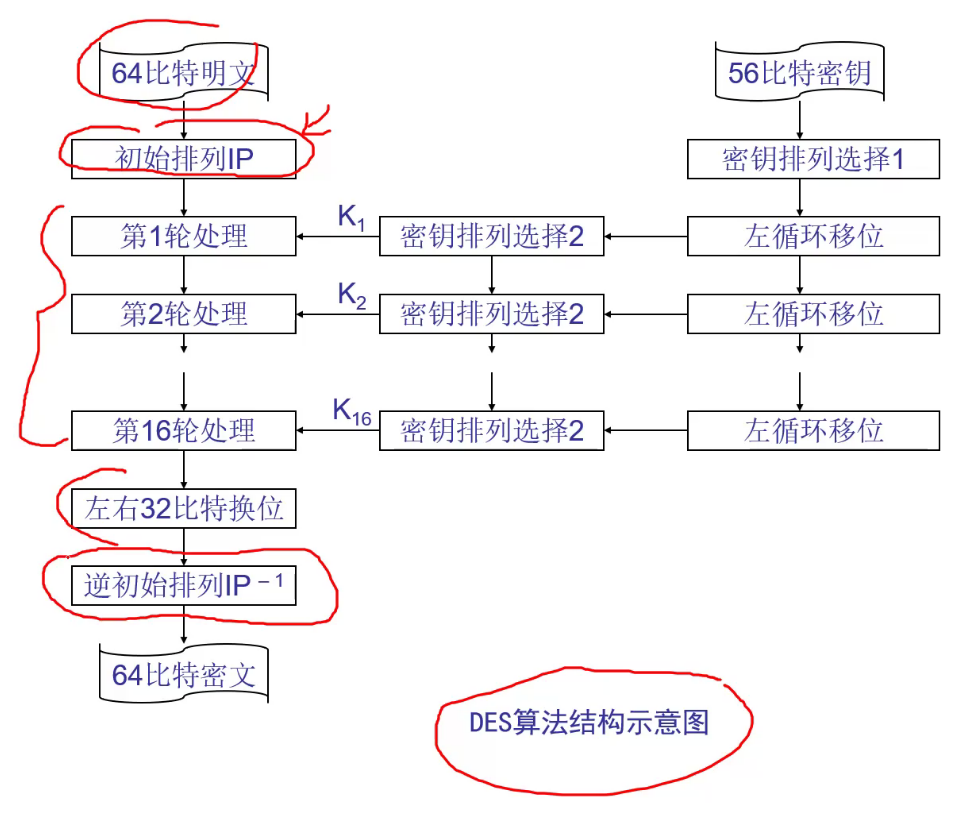

DES�㷨ԭ��

- IBM��˾,70��������,80�����Ϊ���ұ�

- DES��һ�ֶԳ���Կ�㷨,��Կ����Ϊ56bits(������żУ��,ͨ��д��64bits)

- ��һ�ַ�������㷨,64bitsΪһ������

- ����˼��:

�C ����(Confusion)����ɢ(Diffusion) - ʹ�ñ���������������

DES���ܹ���

���Ȱ����ķֳ���64bitΪ��λ�Ŀ�m,����ÿ��m,ִ�����²���

DES(m)=IP-1��T16��T15��T2��T1��IP(m)

- ��ʼ�û�,IP

- 16�ֵ���(ÿ�ֵ���˼·��ͬ),Ti,i=1,2��16

- ĩ�û�,IP-1

�ص����ڳ�ʼ�û�������һ�ֵ�����ĩ�û�

��ʼ��λ IP

�û���:

| 58 | 50 | 42 | 34 | 26 | 18 | 10 | 2 |

|---|

| 60 | 52 | 44 | 36 | 28 | 20 | 12 | 4 |

| 62 | 54 | 46 | 38 | 30 | 22 | 14 | 6 |

| 64 | 56 | 48 | 40 | 32 | 24 | 16 | 8 |

| 57 | 49 | 41 | 33 | 25 | 17 | 9 | 1 |

| 59 | 51 | 43 | 35 | 27 | 19 | 11 | 3 |

| 61 | 53 | 45 | 37 | 29 | 21 | 13 | 5 |

| 63 | 55 | 47 | 39 | 31 | 23 | 15 | 7 |

��ʼ����:

M=m1,m2,m3��,m62,m63,m64

�û�������:

M��=IP(M) = m58,m50,m42,��,m23,m15,m7

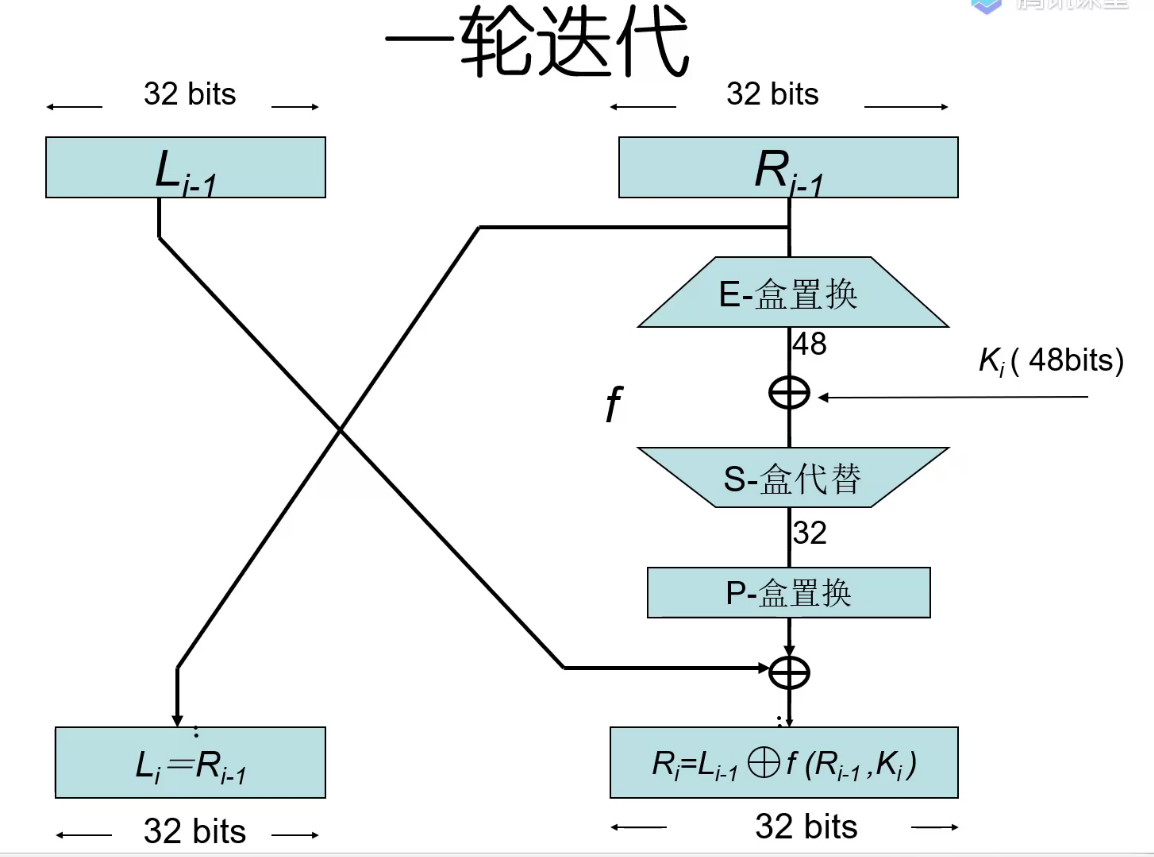

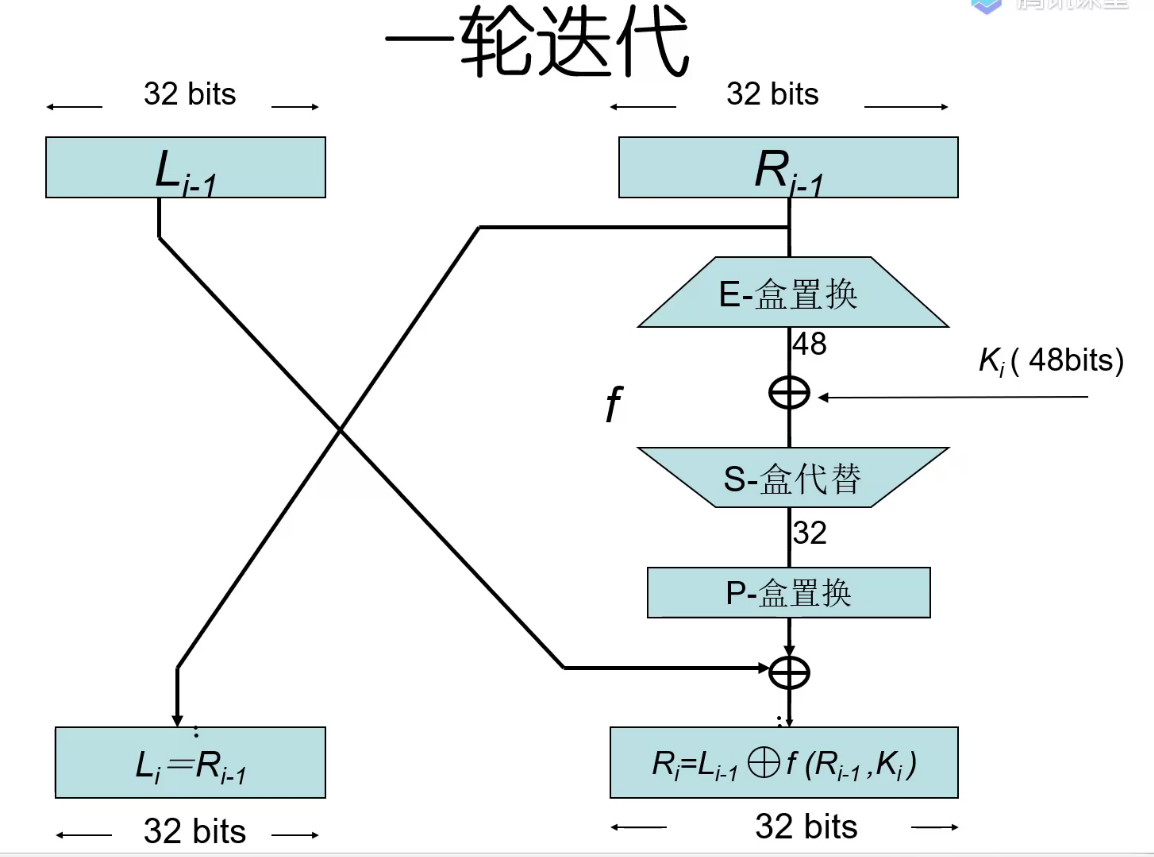

һ�ֵ���

����ԿKi����48bit,����Կ����64bit

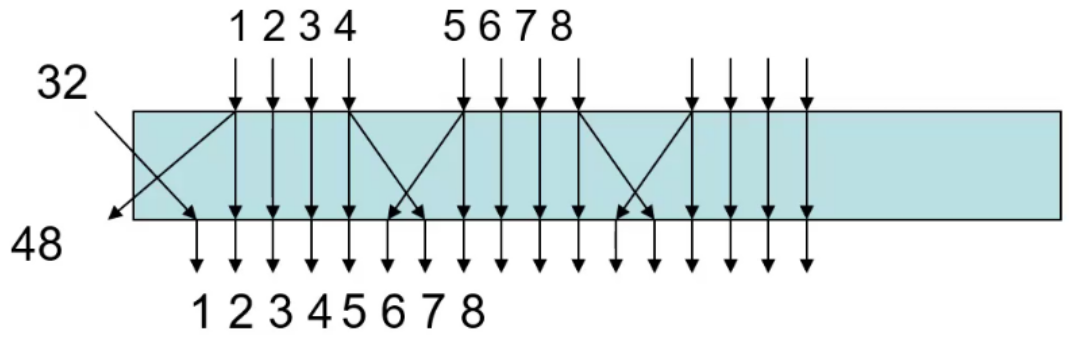

- E-��(extend)�û�:�����ĵ��κα仯������ɢ�����ĵ�ÿһ��

- �û���� �� ����ԿKi ���

- ����Կ������

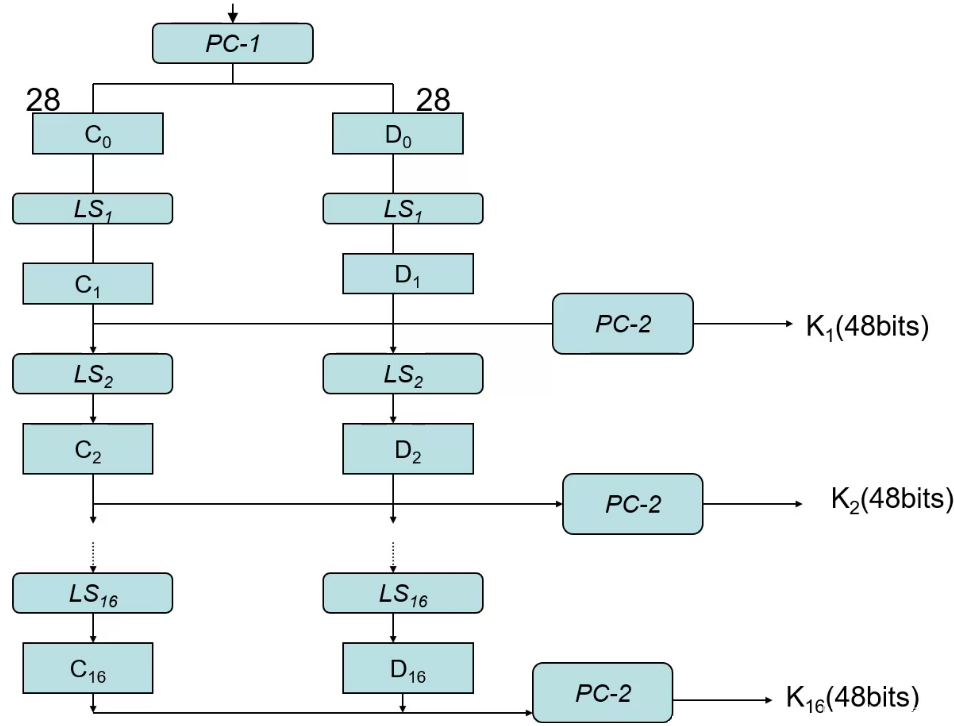

��ԿK��64bits,���е�8,16,24,32,40,48,56,64������żУ��λ,ʵ������Կ����Ϊ56λ

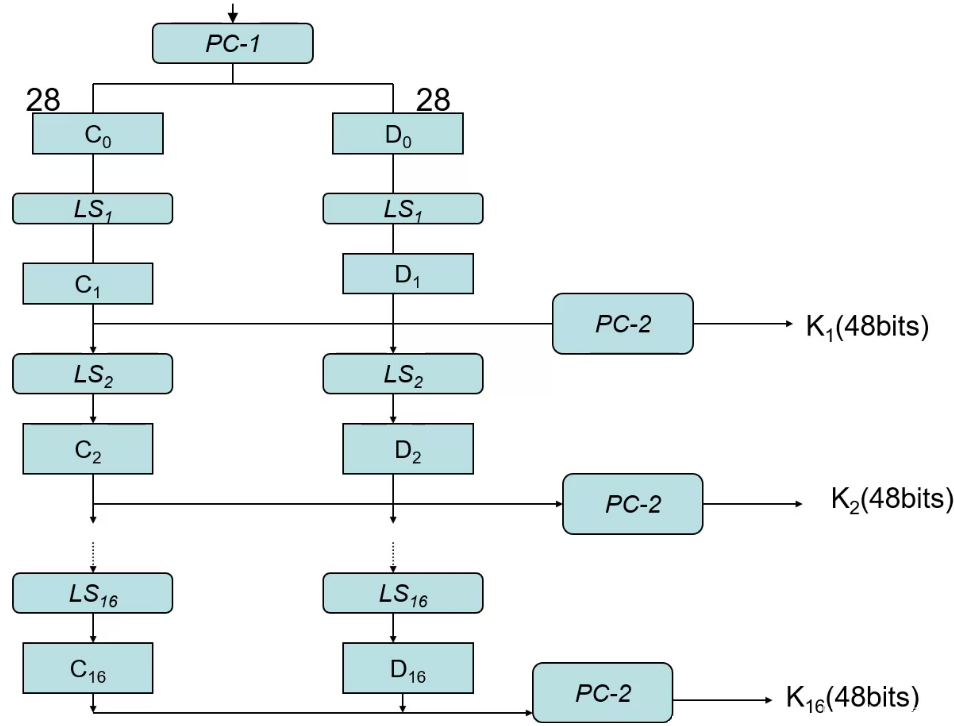

���:56bits ����Կ�ֳ�������, Ci , Di , ��28bits

ѭ������:���ݵ���������,�ֱ�����һλ����λ

| �������� | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 |

|---|

| ����� | 1 | 1 | 2 | 2 | 2 | 2 | 2 | 2 | 1 | 2 | 2 | 2 | 2 | 2 | 2 | 1 |

ѹ���û�PC(�û�ѡ��):�����±���ָ��,��56bits��ѡ��48bits

| 14 | 17 | 11 | 24 | 1 | 5 | 3 | 28 | 15 | 6 | 21 | 10 |

|---|

| 23 | 19 | 12 | 4 | 26 | 8 | 16 | 7 | 27 | 20 | 13 | 2 |

| 41 | 52 | 31 | 37 | 47 | 55 | 30 | 40 | 51 | 45 | 33 | 48 |

| 44 | 49 | 39 | 56 | 34 | 53 | 46 | 42 | 50 | 36 | 29 | 32 |

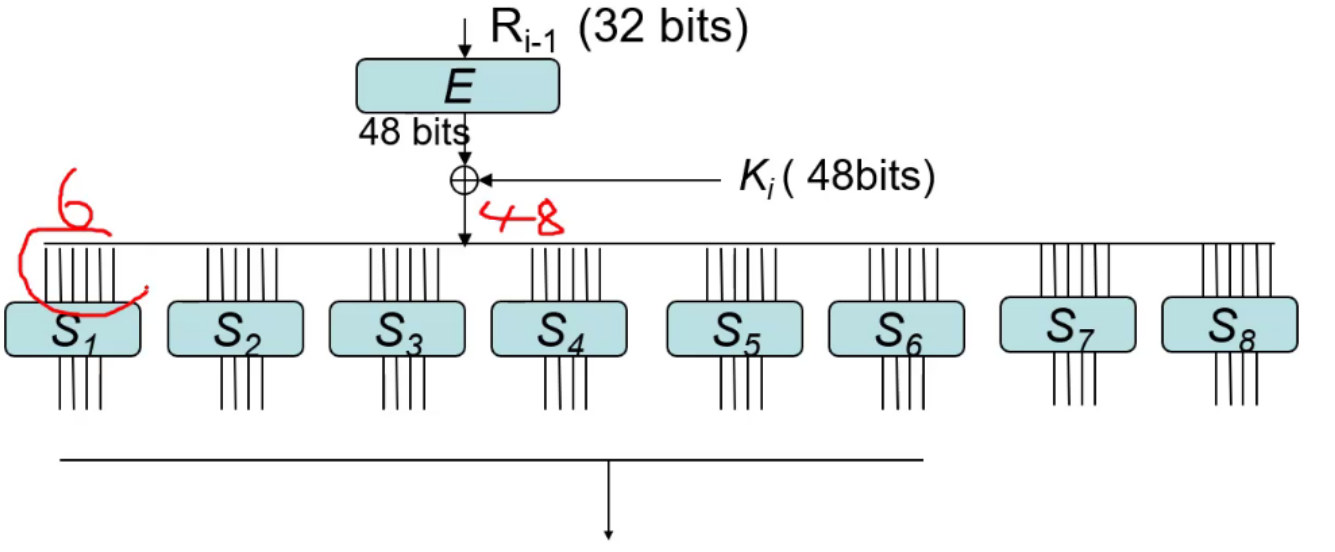

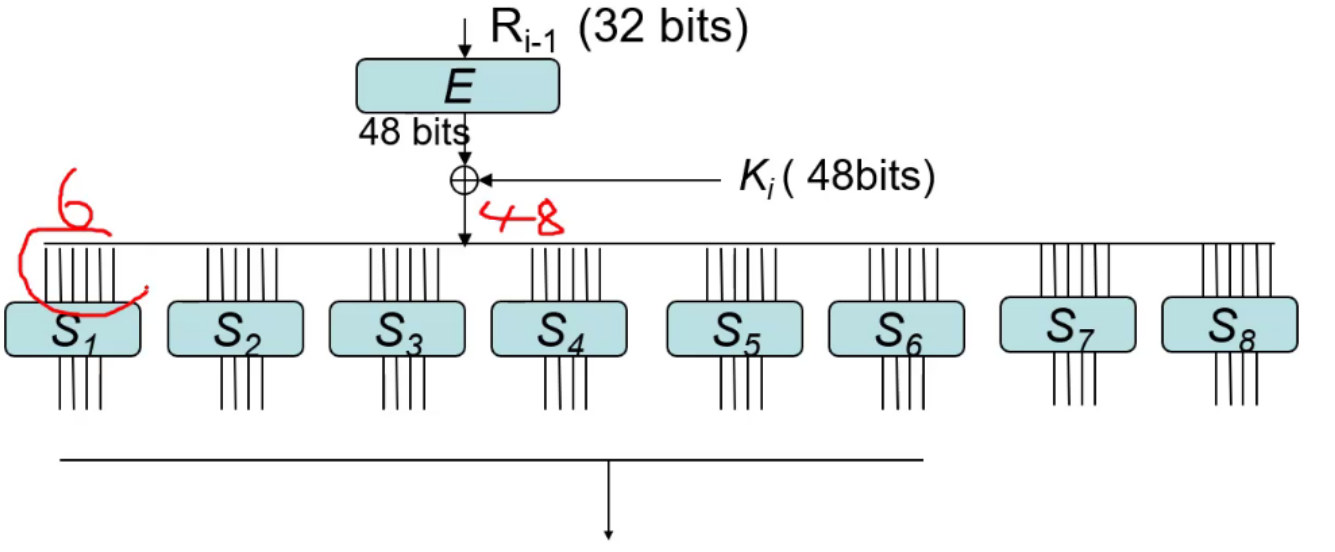

- S-���

��48����ѹ����32����

- ����6bit:b1b2b3b4b5b6

- ���4bit:S(b1b6, b2b3b4b5)

�ٶ�S1��Ϊ:

| | 0 | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 |

|---|

| S1 | 0

1

2

3 | 14

0

4

15 | 4

15

1

12 | 13

7

14

8 | 1

4

8

2 | 2

14

13

4 | 15

2

6

9 | 11

13

2

1 | 8

1

11

7 | 3

10

15

5 | 10

6

12

11 | 6

12

9

3 | 12

11

7

14 | 5

9

3

10 | 9

5

10

0 | 0

3

5

6 | 7

8

0

13 |

������� S1(100110) = 1000

ע�:b1b6=10(2) = 2(10),b2b3b4b5=0011(2) = 3(10)

��S1���в�� (2,3)�е�����Ϊ8,תΪ������Ϊ1000

- P-���û�

32��������,32�������

P����:

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | �� | 30 | 31 | 32 |

|---|

| 16 | 7 | 20 | 21 | 29 | 12 | 28 | 17 | 1 | 15 | �� | 11 | 4 | 25 |

�û���Ϊ�˻�ԭ

ĩ�û�

ĩ�û���(IP):

| 40 | 8 | 48 | 16 | 56 | 24 | 64 | 32 |

|---|

| 39 | 7 | 47 | 15 | 55 | 23 | 63 | 31 |

| 38 | 6 | 46 | 14 | 54 | 22 | 62 | 30 |

| 37 | 5 | 45 | 13 | 53 | 21 | 61 | 29 |

| 36 | 4 | 44 | 12 | 52 | 20 | 60 | 28 |

| 35 | 3 | 43 | 11 | 51 | 19 | 59 | 27 |

| 34 | 2 | 42 | 10 | 50 | 18 | 58 | 26 |

| 33 | 1 | 41 | 9 | 49 | 17 | 57 | 25 |

�Աȳ�ʼ�û���(IP-1):

| 58 | 50 | 42 | 34 | 26 | 18 | 10 | 2 |

|---|

| 60 | 52 | 44 | 36 | 28 | 20 | 12 | 4 |

| 62 | 54 | 46 | 38 | 30 | 22 | 14 | 6 |

| 64 | 56 | 48 | 40 | 32 | 24 | 16 | 8 |

| 57 | 49 | 41 | 33 | 25 | 17 | 9 | 1 |

| 59 | 51 | 43 | 35 | 27 | 19 | 11 | 3 |

| 61 | 53 | 45 | 37 | 29 | 21 | 13 | 5 |

| 63 | 55 | 47 | 39 | 31 | 23 | 15 | 7 |

IP-1(IP(M)) = M

������ʼ�û���,��1λ�ܵ���40λ,ĩ�û�����40λ��ԭΪ��1λ

�����û���������������ǿ��,ȴ����������������,���ʵ��ʹ�õ�ʱ������ʼ�û���ĩ�û���

DES���ܹ���

- DES���ܹ�������ܹ�����ȫ����,ֻ������16�ε���������Կ˳����,��

m = DES-1(c)=IP-1��T1��T2��T15��T16��IP(c) - ����֤�� DES(DES-1(m)) = m

DES�㷨����ģʽ

�������뱾ģʽ(ECB)

- ������DES�㷨����ECBģʽ

- ��ͬ��������Զ������ͬ�����

- �൱�ڼ��ܡ�����˫������һ�����뱾,����һ����Կ,���뱾��264������(���ǿ������2^64�������Լ���Ӧ���������,�γ����뱾,�Ӷ�ͨ��ֱ�Ӳ���ʵ�ּӽ���,�ɴ˿���ֱ��������Կ)

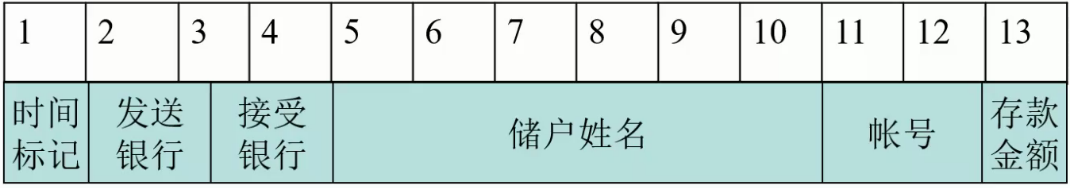

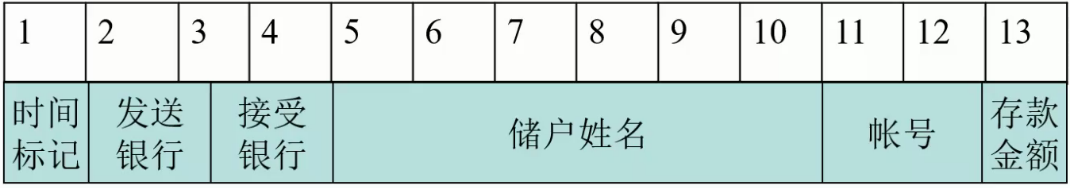

- �����ط�(Replay)���͵Ĺ���,�ر��Ƕ��ڽṹ���ı���

- �����߿����ڲ�֪����Կ��������ı����ܹ�����Ϣ

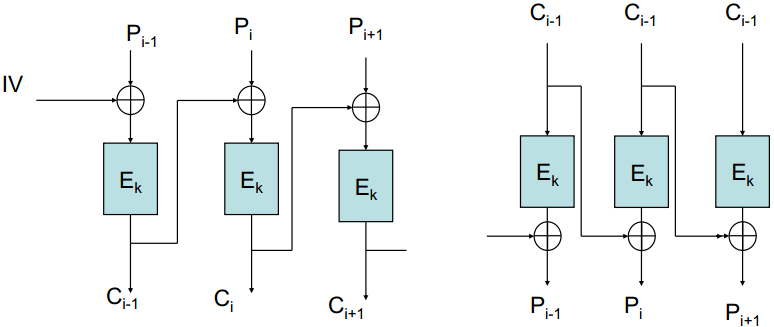

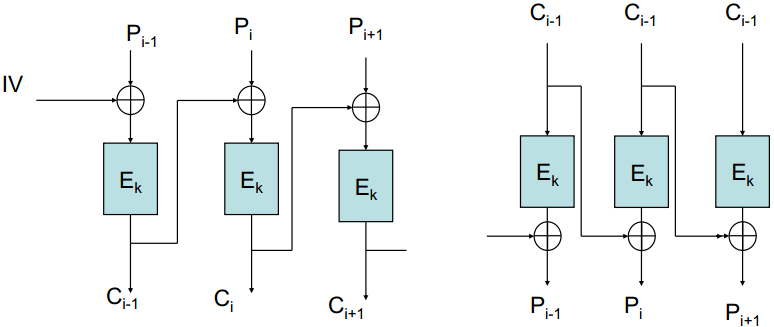

���������ģʽ(CBC)

Ci�ǵ�i������,Pi�ǵ�i������

????Ci = E(Ci-1 �� Pi)

????Pi = Ci-1 �� E-1(Ci)

����ͼ���,����������֮��ļ�����������ϵ,���ƽ�ȫ����Ϣ��Ҫ��ȡ������Կ,�ر����ƽ�������Ϣ��Ҫ�õ�ǰ�����е���Կ��

DES�İ�ȫ�Ժ��ٶ�

- ����Կ

- ����������Կ��ͬ,4��,��0000��00,11111��111,0101010101��01,101010��10

- ������Կ

- �ò�ͬ����Կ���ܲ�����ͬ������,����һ����Կ���ܵ���Ϣ������������Կ�,12��

DES��Կ����

- ����DES�㷨����һ�����������������ǵ���ʵ��56���ص���Կ���Ȳ����Ե������ʽ����,��Ϊ��Կ��ֻ��256��1017��

- ����1977��,Diffie��Hellman�ѽ�������һ��ÿ���ܲ���100�����Կ��VLSIоƬ��ÿ�����100�����Կ�Ļ�����Լ��Ҫһ��Ϳ�������������Կ�ռ䡣���ǹ������������Ļ�����Լ��Ҫ2000����Ԫ

- ��CRYPTO��93��,Session��Wiener������һ���dz���ϸ����Կ������������Ʒ���,����������ڲ����������Կ����оƬ,����16�μ�����ͬʱ��ɡ�����10����Ԫ,ƽ����1.5�����ҾͿ��ҵ�DES��Կ

- �������������ij���ԱVerser��1997��2��18����,����96��ʱ����Internet��������־Ը�ߵ�Эͬ������,�ɹ����ҵ���DES����Կ,Ӯ�������͵�1����Ԫ

- 1998��7�µ���ǰ�ػ����(EFF)ʹ��һ̨25����Ԫ�ĵ�����56Сʱ��������56������Կ��DES

- 1999��1��RSA���ݰ�ȫ�����ڼ�,����ǰ�ػ������22Сʱ15���Ӿ������ƽ���һ��DES����Կ

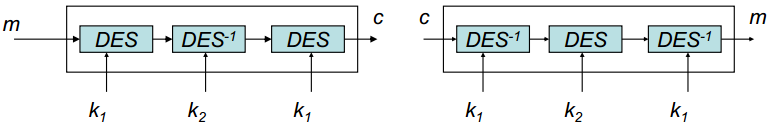

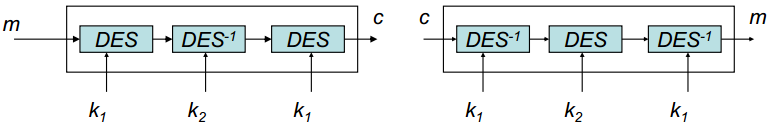

DES�ı���

����DES����,��Կ����Ϊ112����,k=k1k2

��Կ����2112 = 256+56

��Ӳ��ʵ�ֵ��ٶ�

Ӳ��ʵ��:��ҵDESоƬ

- VLSI��˾VM0091993������200M Bytes/s

����ʵ��:

- 80486,CPU66Hz,ÿ�����43000��DES����,336K Bytes/s

- HP9000/887,CPU125Hz,ÿ�����196,000������,1.53M Bytes/s

�����ܱ�(AES)

AES����Դ

- 1997��9��,NIST����AES����,�����DES��

- 1999��8��,����5��������Ϊ���պ�ѡ����:MARS,RC6,Rijndael,Serpent,Twofish��

- 2000��10��,�ɱ���ʱ��Joan Daemen��Vincent Rijmen������㷨����ʤ����(Rijndael ����Rain Doll)

- http://www.esat.kuleuven.ac.be/~rijmen/rijndael/

AES�����ԭ��

- �ֿܵ�����(�㷨����֮ǰ)��֪�Ĺ���;

- �ڸ���ƽ̨������ʵ��,�ٶȿ�;

- ��Ƽ�

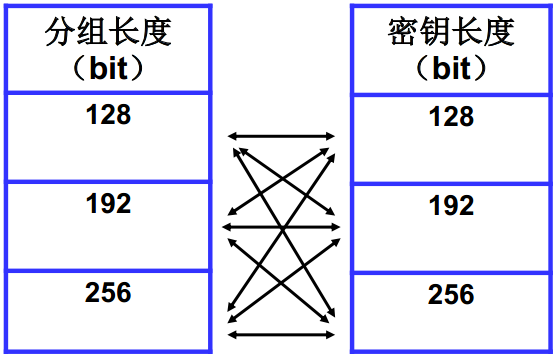

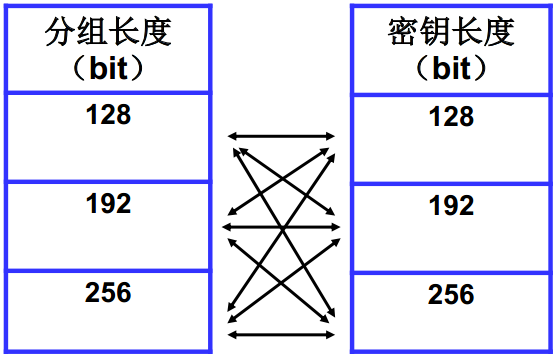

Rijndael��һ�����������㷨,����鳤�Ⱥ���Կ���������,�����Ըı�

AES�㷨����

Rijndael����ϵͳ����ѧ����

- Rijndael����ϵͳ�����㶼��������GF(28)

- GF(28)�Ķ���:

�����ֽ�b��b7b6b5b4b3b2b1b0���,��bi����һ��7�ζ���ʽ��ϵ����

(57)16=(01010111)2��ʾ�ɶ���ʽΪ:x6+x4+x2+x+1 - �㷨�������Լ��� ���ӷ��������˷����������ԡ�

AES�㷨��һ������

���ܲ���

-

�ֽ��滻SubBytes

���ֽڵĸ���λΪ������,����λΪ������,��S��(16*16)���ҳ���Ӧ���ֽڽ����滻

-

����λShiftRows

��һ�й̶�����,�ڶ������и��������������ֽ�ѭ����������λ��

������Ϊ4ʱ,�������зֱ��ֽ�ѭ������1,2,3λ��

-

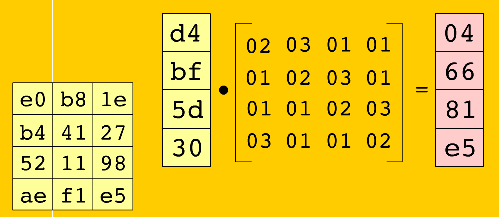

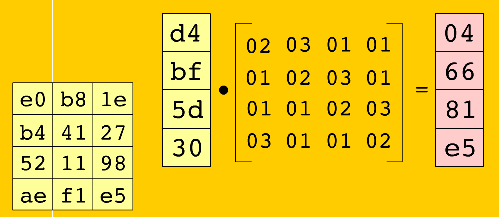

��MixColumns

��ÿһ����Ϊ������,���һ�������ľ���(�Ľ���),����������ԭ�е��С�

ע��,������õ���������GF(28)�ϵij˷���

�㷨��ԭ������:

- GF(28)�������0x01������

- GF(28)�м����0x02,���Է������������:

- ԭ��ֵС��(1000 0000)2,��0x80��ʱ��,��2���8�����ز������,��ô�������ԭ��ֵ����һλ;

- ԭ��ֵ����(1000 0000)2,��0x80��ʱ��,��2���8�����ػ����,�����Ҫ��ȥһ������Լ����ʽ(x8+x4+x2+x+1),ע�GF(28)�еļ������Ǽӷ�(����൱�ڲ���λ�ӷ����߲���λ����),��ô�����Ϊԭ��ֵ����һλ��(��2)����(0001 1011)2��0x1b������� (����ٶ�x8�Ѿ������,ֻ��Ҫ�ټ�ȥ x4+x2+x+1 ,���������λ���㹻�ർ��x8û���,������ x8+x4+x2+x+1 ���)��

- ���Ƶ�2��,���Եõ�GF(28)�м����4/��8�Ľ��;

- GF(28)�м����������ʱ,���Ա�ʾΪ��1��2��4��8��������ϡ�

����:������ͼ���Ͻǵ�04�IJ�������

D4��02 �� BF��03 �� 5D��01 �� 30��01

= D4��02 �� BF��02 �� BF��01 �� 5D��01 �� 30��01

= 1101 0100��0000 0010 �� 1011 1111��0000 0010 �� 1011 1111��0000 0001 �� 0101 1101��0000 0001 �� 0011 0000��0000 0001

= (?0001 1010 1000? xor 1 0001 0111) �� (?0001 0111 1110? xor 1 0001 0111)? �� 1011 1111 �� 0101 1101 �� 0011 0000

= ??1011 1111? �� ?0110 1001? �� 1011 1111 �� 0101 1101 �� 0011 0000

= 0000 0100

= 0x 04

-

����Կ��

������״̬���ִ���Կ���������,�������Żص�����״̬��

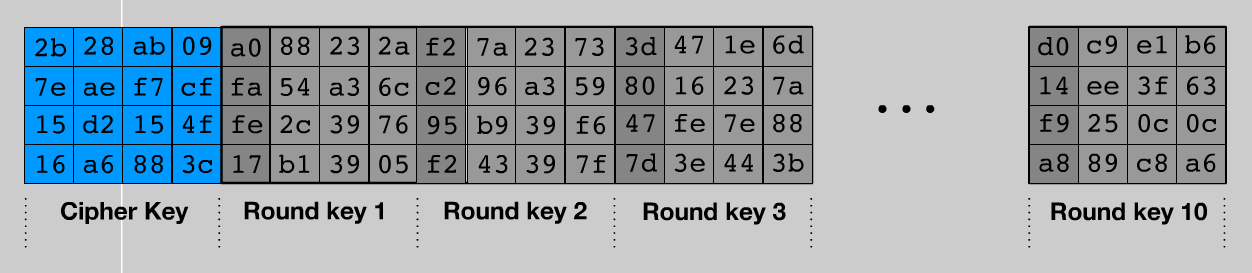

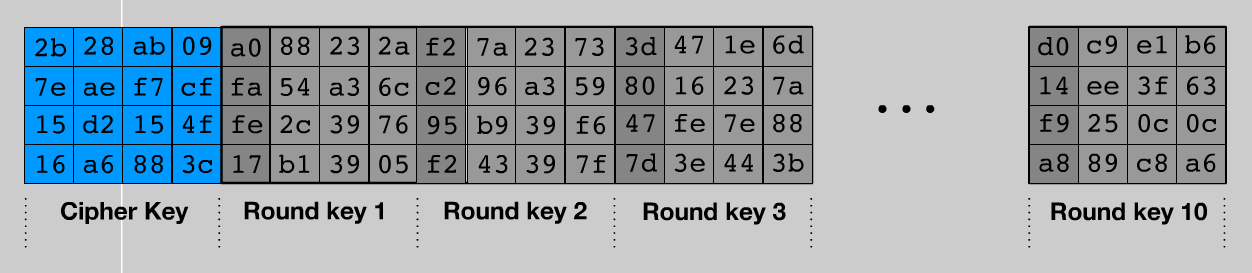

��Կ��ת

��ʼ��Կ������128λ (4��4��16)��192λ (4��6��16)��256λ (4��8��16)

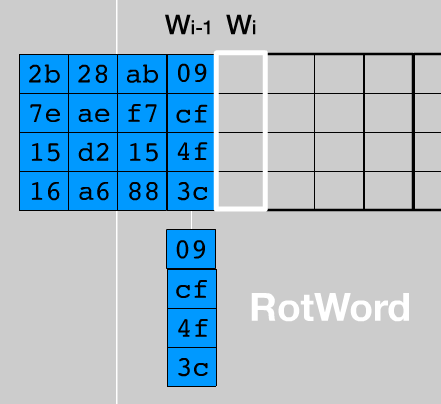

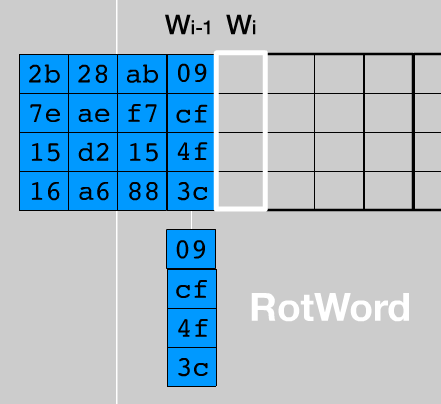

- �ѳ�ʼ��Կ�����һ��ȡ��,����һ�����ֽ�ѭ������(�˴���� CF 4F 3C 09)

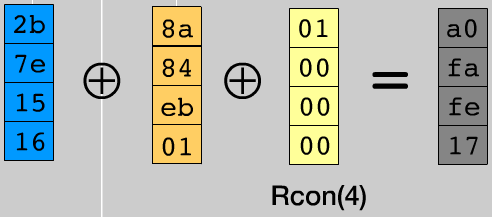

- ���õ�������S�����ֽ��滻SubBytes����(��Ϊ 8A 84 EB 01),��Ϊ�任��

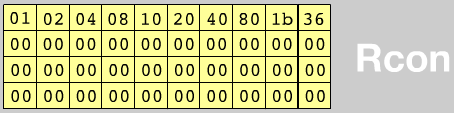

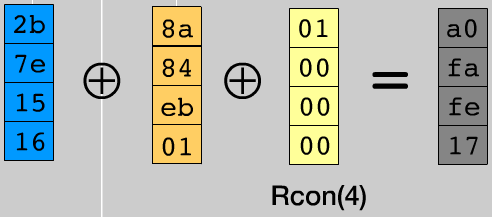

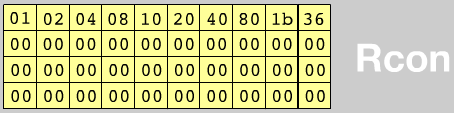

- ������ Rcon��ȡ����һ��,����ʼ��Կ�ĵ�һ��,�任�к�Rcon�ĵ�һ�����������

�����Rconһ����ʮ��,����Ϊ���ܽ�����10��,ÿ�ֶ�Ҫ�õ�һ����ת��Կ

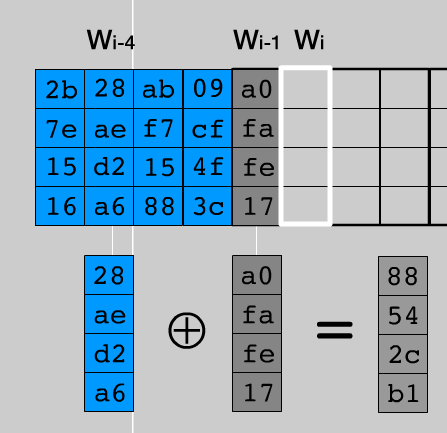

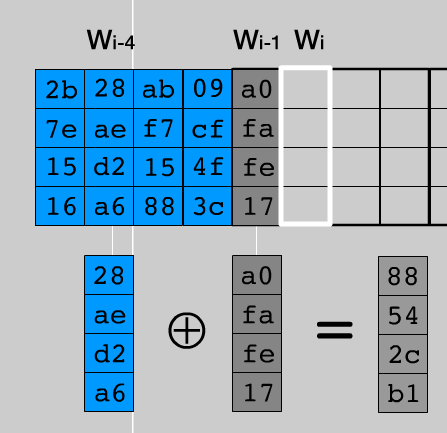

- �������������1�������Wi��

- �����2��3��4�е���ת��Կ,�ٶ���ǰ����Wi,����Wi������ Wi-4��Wi-1��������

- �ص�����1,����������һ����Կ,ֱ��Rcon��ÿһ�о���ʹ��,��ת��Կȫ������Ϊֹ

��

������ʾAES���ܹ���

cs