ЧАбд

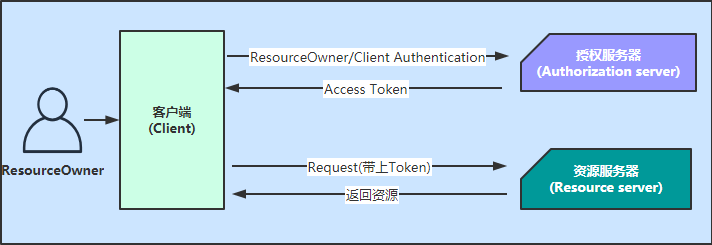

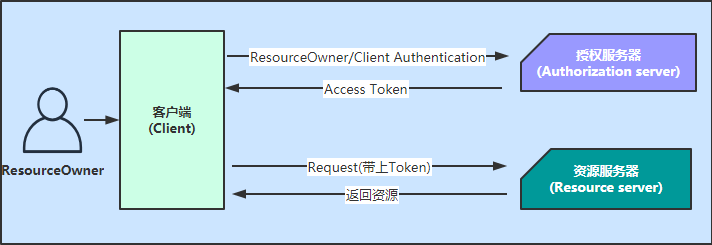

НгзХIdentityServer4ЕФЪкШЈФЃЪНМЬајСФЃЌетЦЊРДЫЕЫЕ Resource Owner Password CredentialsЪкШЈФЃЪНЃЌетжжФЃЪНдкЪЕМЪгІгУГЁОАжаЪЙгУЕФВЂВЛЖрЃЌжЛЙжЦфЬЋПЊЗХРВЃЌжБНгдкПЭЛЇЖЫЩЯФУзХгУЛЇУћКЭУмТыОЭШЅЪкШЈЗўЮёЦїЛёШЁAccessTokenЃЌетбљШнвзБЛПЭЛЇЖЫФУзХгУЛЇУћКЭУмТыИуЛЕЪТЃЛНгЯТРДОЭЯъЯИЫЕЫЕЁЃ

е§ЮФ

Resource Owner Password CredentialsЪкШЈФЃЪНгыЩЯвЛНкЫЕЕНЕФПЭЛЇЖЫЦООнФЃЪНВЛЭЌЃЌетЪЧгагУЛЇВЮгыЕФЃЌгУЛЇОЭЪЧзЪдДгЕгаепЃЛЭЈЙ§дЪаэдкПЭЛЇЖЫЪЙгУгУЛЇУћКЭУмТыЕФЗНЪНЯђЪкШЈЗўЮёЦїЛёШЁAccessTokenЃЌAccessTokenКЭгУЛЇЯрЙиЃЌМДВЛЭЌЕФгУЛЇЛёШЁЕНЕФAccessTokenВЛвЛбљЁЃ

ЪѕгяНтЪЭЃК

- Resource OwnerЃКзЪдДЫљгаепЃЌМДгЕгазЪдДЕФгУЛЇЃЛ ОјДѓЖдЪ§аЁЛяАщЖМгІИУгаздМКЕФQQЃЌШчЙћУЛЬиЪтЧщПіЃЌЯраХУПвЛИіаЁЛяАщЕФQQПеМфжаЖМгаздМКдјООѕЕУКмПсЛђКмгаМЭФювтвхЕФееЦЌЃЌетРяЕФееЦЌОЭЪЧзЪдДЃЌЖјаЁЛяАщОЭЪЧзЪдДЫљгаепЁЃ QQЗўЮёЦїОЭЪЧзЪдДЗўЮёЦїЁЃ

Resource Owner Password Credentials СїГЬ

СїГЬМђвЊЫЕУїЃК

- ЪзЯШгУЛЇКЭПЭЛЇЖЫашвЊЬсЧАдкЪкШЈЗўЮёЦїЩЯБИАИЙ§ЕФЃЌгУЛЇУЛгаБИАИЃЌдкзЪдДЗўЮёЦїПЯЖЈОЭУЛгаЖдгІЕФзЪдДЃЌПЭЛЇЖЫУЛгаБИАИОЭВЛФмЫцвтШЅЪкШЈЗўЮёЦїЛёШЁAccessTokenЃЛ

- гУЛЇдкПЭЛЇЖЫЩЯЪфШыгУЛЇУћКЭУмТыЃЌВЂДјЩЯБИАИЙ§ЕФПЭЛЇЖЫЦООнвЛЦ№ЧыЧѓЪкШЈЗўЮёЦїЛёШЁAccessToken;

- ЪкШЈЗўЮёЦїбщжЄгУЛЇЦООнКЭПЭЛЇЖЫЦООнЃЌГЩЙІжЎКѓжБНгЗЕЛиДњБэИУгУЛЇЕФAccessTokenЃЛ

- гУЛЇдкВйзїЪБЃЌДјЩЯAccessTokenЗУЮЪзЪдДЗўЮёЦїЃЛ

- зЪдДЗўЮёЦїе§ГЃЗЕЛиНсЙћЃЌШчЙћУЛгаAccessTokenЪЧВЛФмЗУЮЪЪмБЃЛЄзЪдДЕФЃЛ

НсКЯСїГЬЃЌПДПДДњТыШчКЮЪЕЯжЃЌВНЗЅИњЩЯХЖЃЛ

етРязЪдДЗўЮёЦїКЭЪкШЈЗўЮёЦїОЭПНБДжЎЧАПЭЛЇЖЫФЃЪНЕФДњТы(етбљУПжжФЃЪНЕФДњТыЧјЗжПЊЃЌЗНБуВщПД)ЃЌдкдгаЛљДЁЩЯаоИФДњТыМДПЩЃЛ

ДњТыЕижЗЃКhttps://github.com/zyq025/IDS4Demo

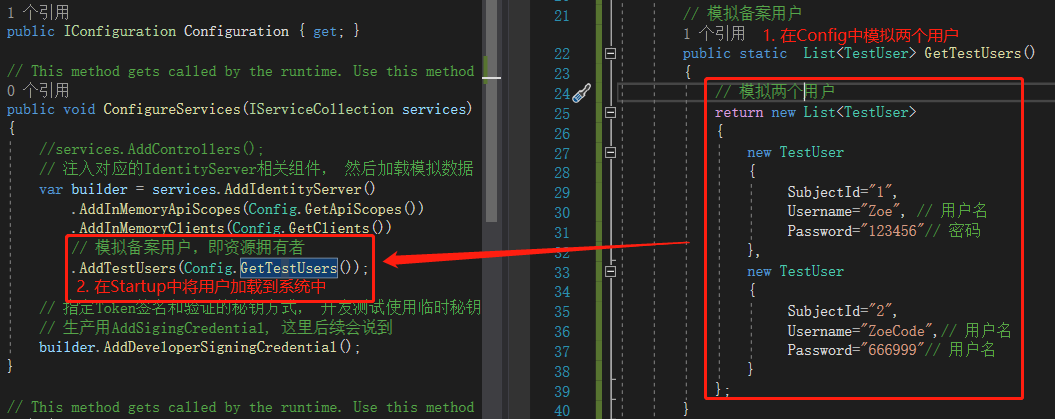

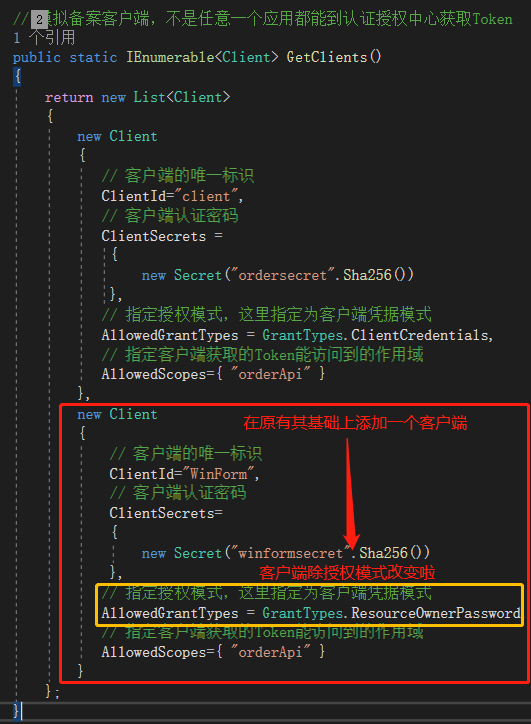

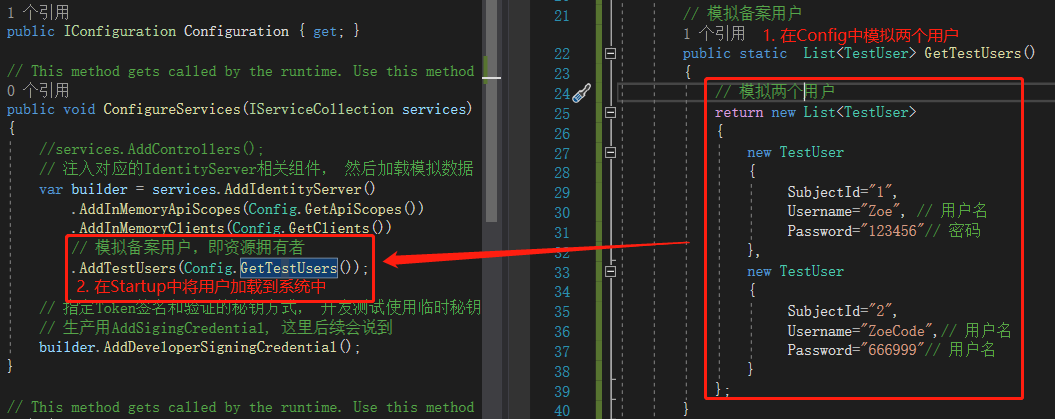

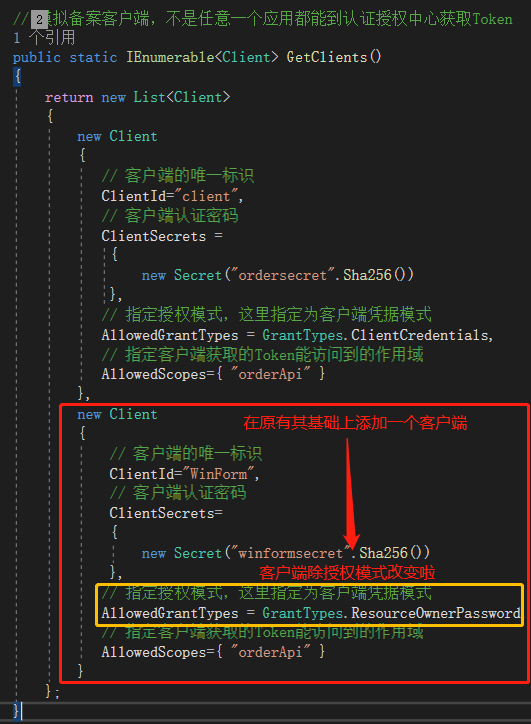

>>дкдгаЕФЪкШЈЗўЮёЦїЩЯдіМгДњТы

-

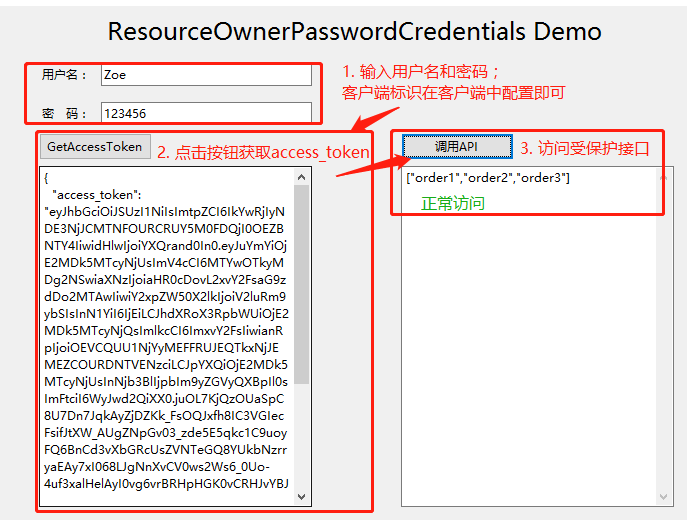

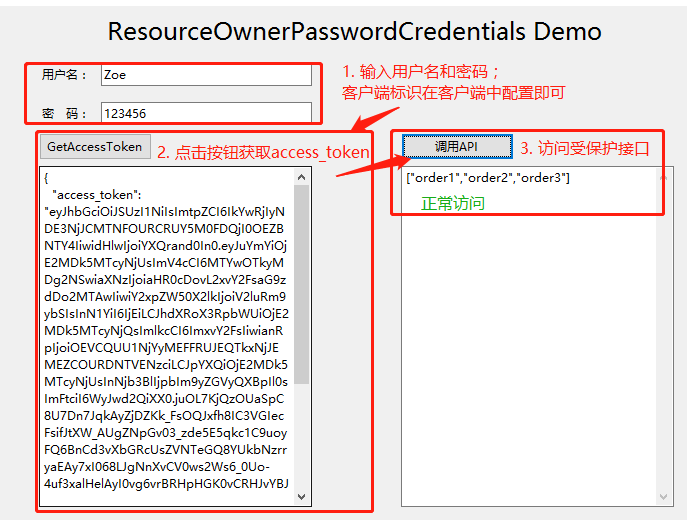

ФЃФтдкЪкШЈЗўЮёЦїжаБИАИгУЛЇЃЌЗНБуВтЪдаЇЙћЃЌОЭдкФкДцжаФЃФтЃЛ

-

БИАИаТЕФПЭЛЇЖЫЃЌжИЖЈЦфЪкШЈЗНЪНЃЛ

-

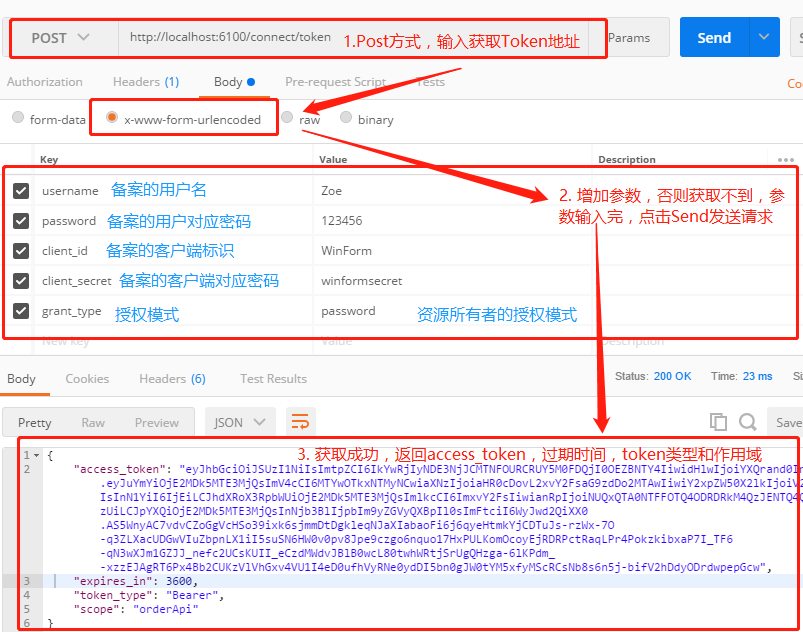

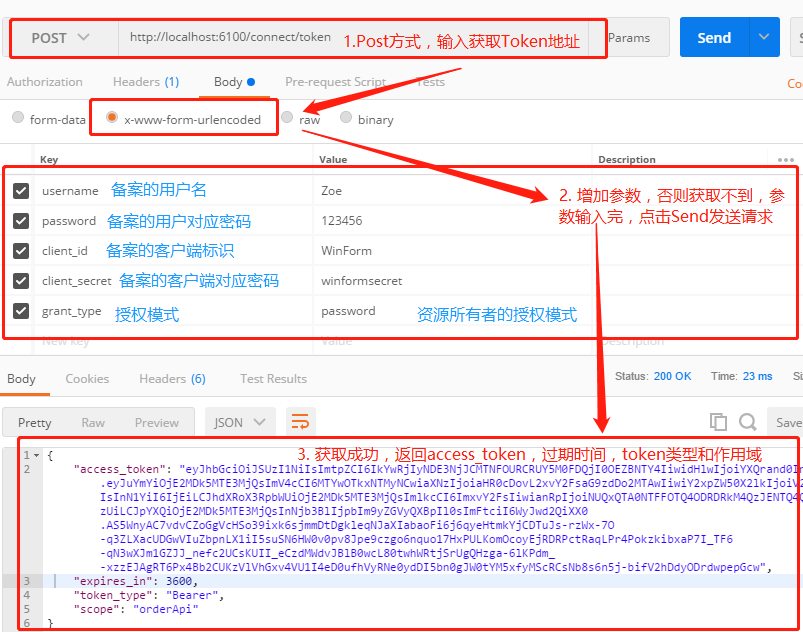

КУРВЃЌЕНетЪкШЈЗўЮёЦїЕФаоИФОЭЭъГЩРВЃЌгУpostmanЯШВтЪдвЛЯТЃЛ

>>ЪкШЈЗўЮёЦїаоИФЭъРВЃЌзЪдДЗўЮёЦїВЛгУЖЏЃЌФЧОЭЕНПЭЛЇЖЫРВ

-

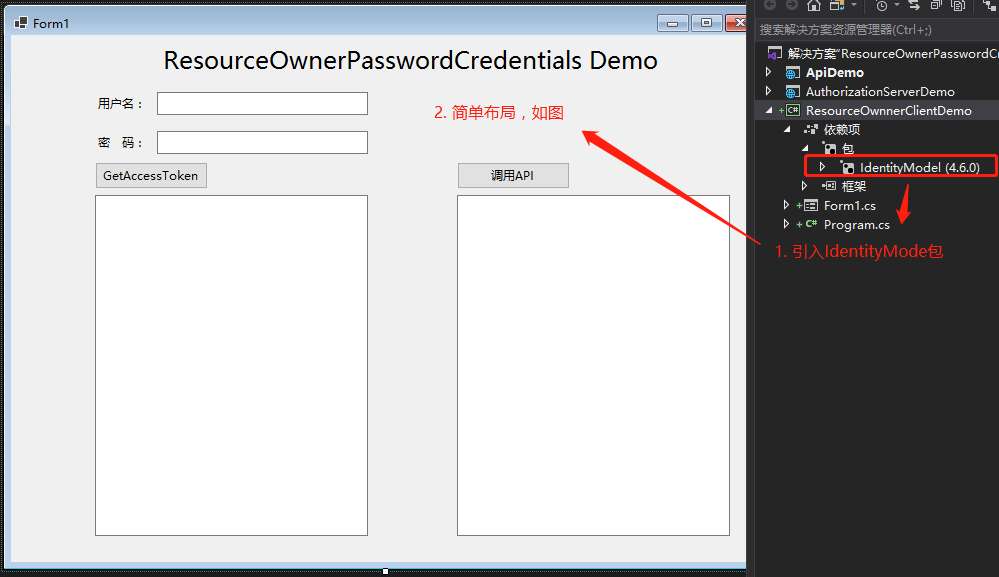

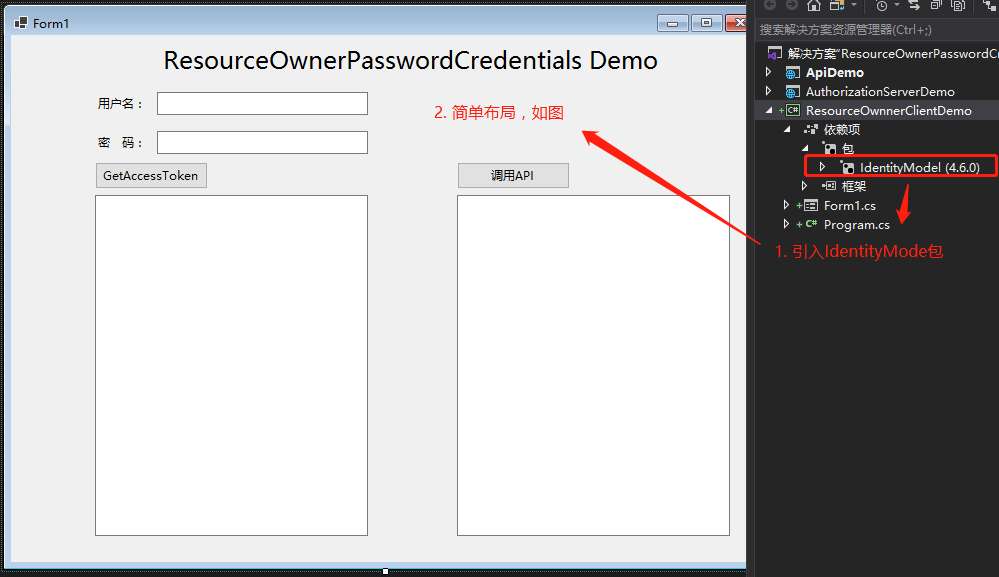

аТНЈвЛИіWinformДАЬхГЬађЃЌМђЕЅВМОжАВХХЩЯЃЛВЂв§ШыIdentityModelАќЃЛ

-

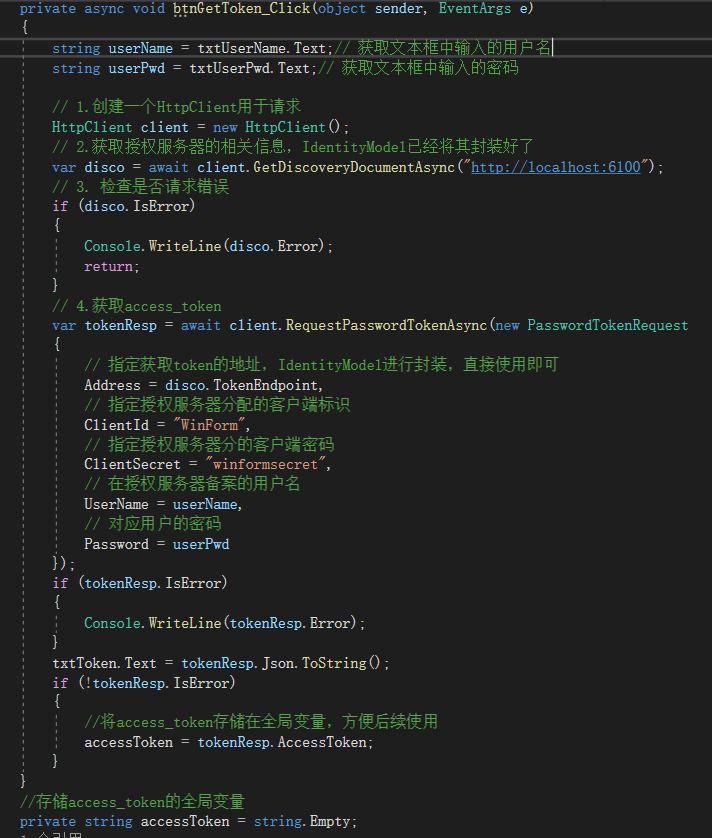

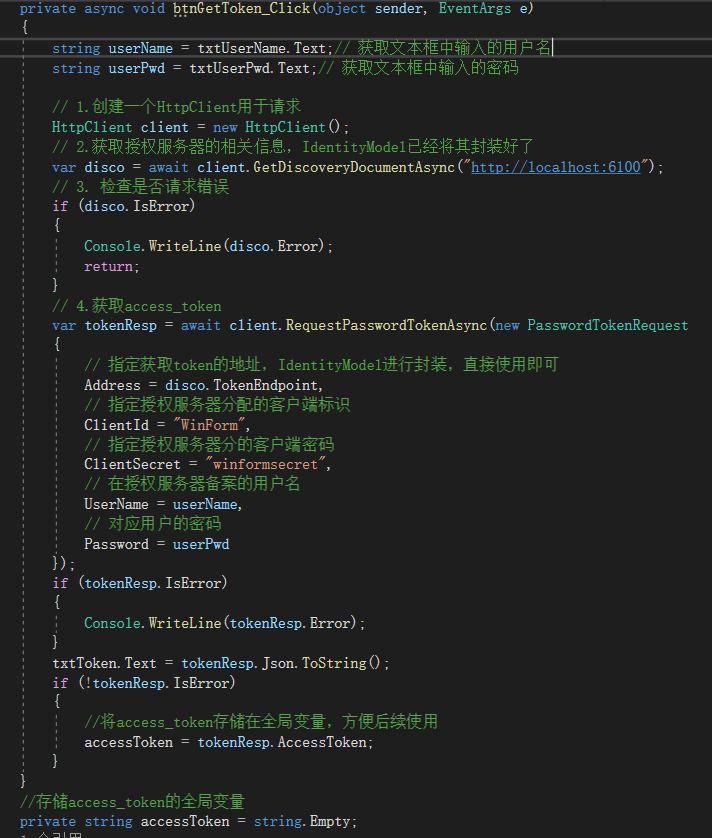

БраДЛёШЁAccessTokenТпМЃЌдкGetAccessTokenАДХЅЕуЛїЪТМўжадіМгДњТыЃЌШчЯТЃК

-

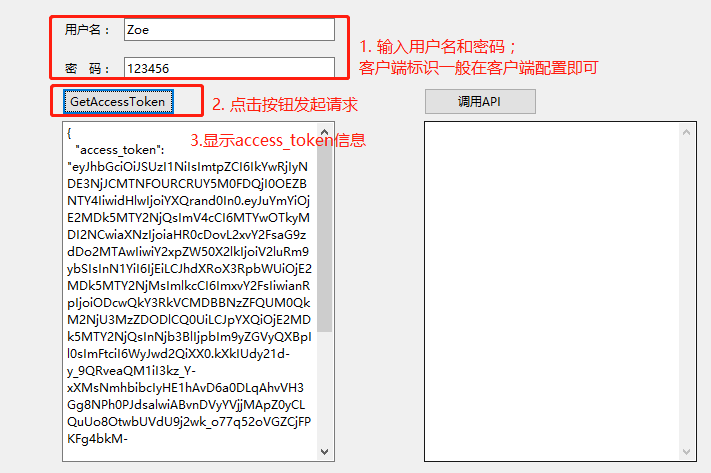

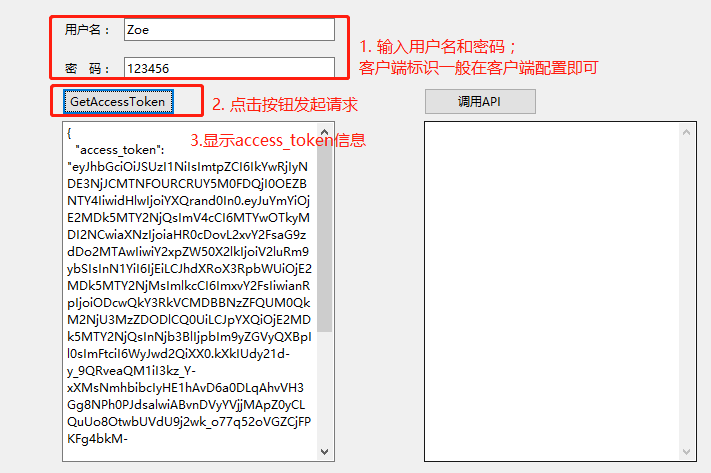

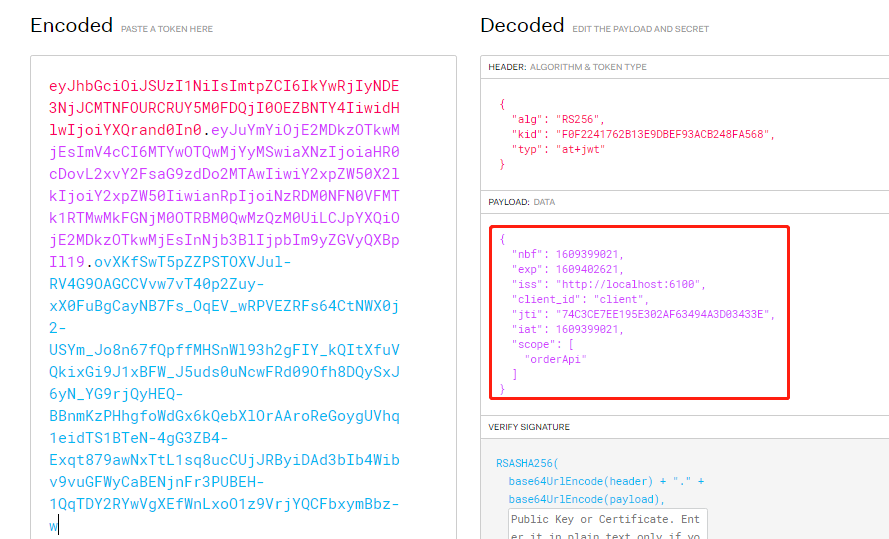

ЯШЦєЖЏЪкШЈЗўЮёЦїЃЌПДПДaccess_tokenдЫаааЇЙћЃЌШчЯТЃК

-

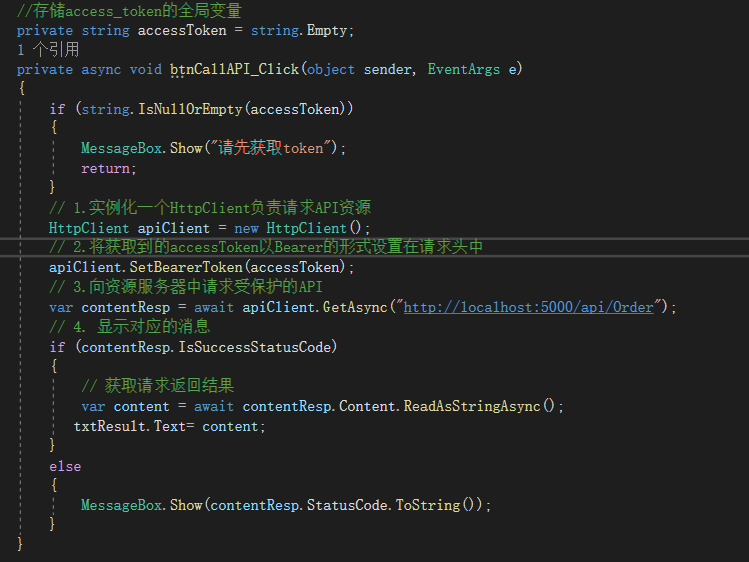

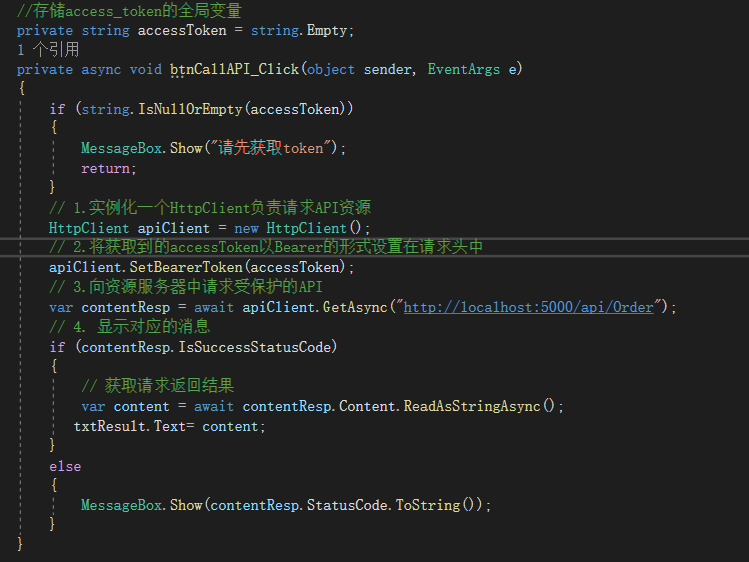

ЛёШЁЕНAccessTokenжЎКѓОЭПЩвдЗУЮЪЪмБЃЛЄЕФAPIРВЃЌдкЕїгУAPIАДХЅЕуЛїЪТМўжаНјааТпМБраДЃЌШчЯТЃК

-

ЪкШЈЗўЮёЦїЁЂзЪдДЗўЮёЦїЁЂПЭЛЇЖЫЦєЖЏдЫааПДаЇЙћЃЌШчЯТЃК

вдЩЯОЭЪЧResource Owner Password CredentialsЕФЪЙгУЃЌСїГЬЪЧВЛЪЧКмМђЕЅЁЃНгЯТРДСФСФетжжФЃЪНЕФЦфЫћЛАЬтЃЛ

Resource Owner Password CredentialsЕФоЯоЮжЎДІ

дкoauth2.0жаШчЙћЪЙгУетжжФЃЪНЃЌЙцЖЈЪЧВЛдЪаэПЭЛЇЖЫДцДЂзЪдДЫљгаепЕФгУЛЇУћКЭУмТыЕФЃЌЕЋШчЙћЪЧЕкШ§ЗНПЭЛЇЖЫЯыИуЪТЧщЃЌОЭАбгУЛЇаХЯЂЯШДцвЛАбЃЌетбљОЭЕМжТМфНгаЙТЖгУЛЇаХЯЂЕФЗчЯеКмИп(ШчЙћЕкШ§ЗНПЭЛЇЖЫБЛЙЅЛїСЫ)ЃЌетвВЪЧетжжФЃЪНдкЪЕМЪгІгУГЁОАЪЙгУБШНЯЩйЕФдвђЃЌШчЙћгаЦфЫћФЃЪНбЁдёЃЌВЛНЈвщЪЙгУДЫФЃЪНЃЛ

ЭЈГЃвдЯТЧщПіЃЌПЩвдПМТЧЪЙгУЃК

- ПЭЛЇЖЫЪЧПЩИпЖШаХШЮЕФЃЌЧвАВШЋадвЊгаБЃеЯЃЛ

- вХСєгІгУЃЌУЛгаЦфЫћКУЕФНтОіЗНАИЃЌПЩвдЪЙгУЃЛ

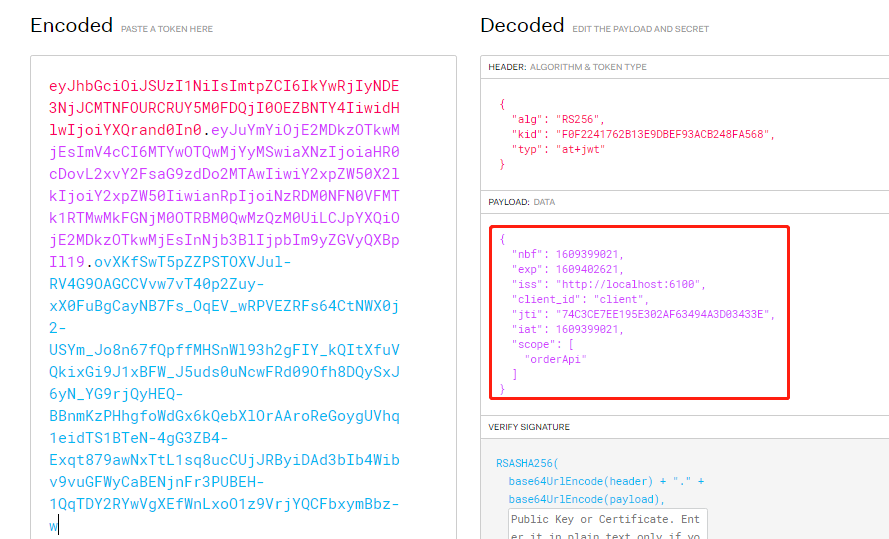

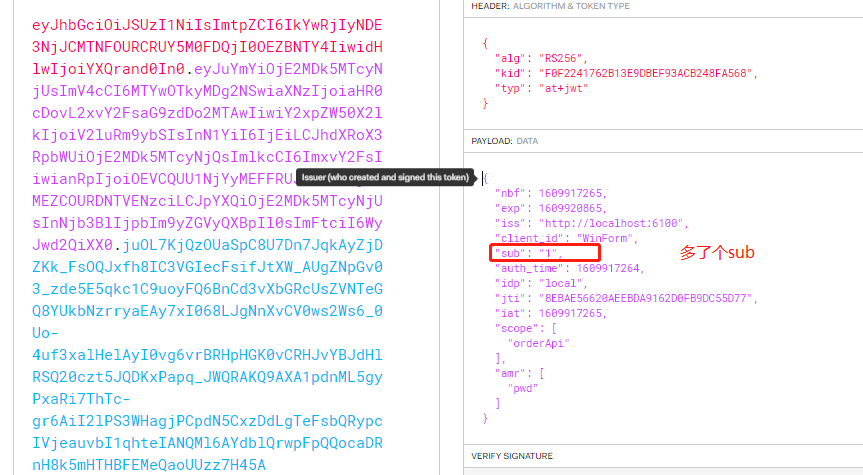

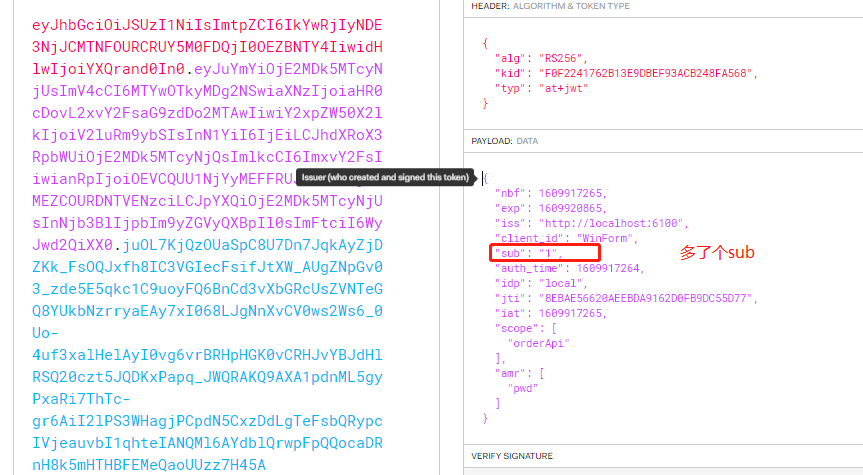

гагУЛЇВЮгыЛёШЁЕФaccessTokenКЭПЭЛЇЖЫЦООнЛёШЁЕНЕФгаЪВУДЧјБ№

жЎЧАПЭЛЇЖЫЦООнФЃЪНЕФНиЭМЃК

зЪдДЫљгаепУмТыФЃЪНЕФНиЭМЃК

аЁЛяАщПЯЖЈПДГіРДВЛжЙЖрвЛИіЃЌЕЋЦфжаБШНЯживЊЕФОЭЪЧsubетИіclaimЃЌШчЙћsubДцдкЃЌЕїгУAPIЕФaccess_tokenОЭФмЧјЗжЪЧДњБэгУЛЇЕФЃЌЗёдђОЭЪЧДњБэПЭЛЇЖЫЕФЁЃМДгагУЛЇВЮгыЛёШЁЕФacess_tokenЪЧДњБэгУЛЇЕФЃЌУПИігУЛЇЕФtokenЖМВЛвЛбљЁЃ

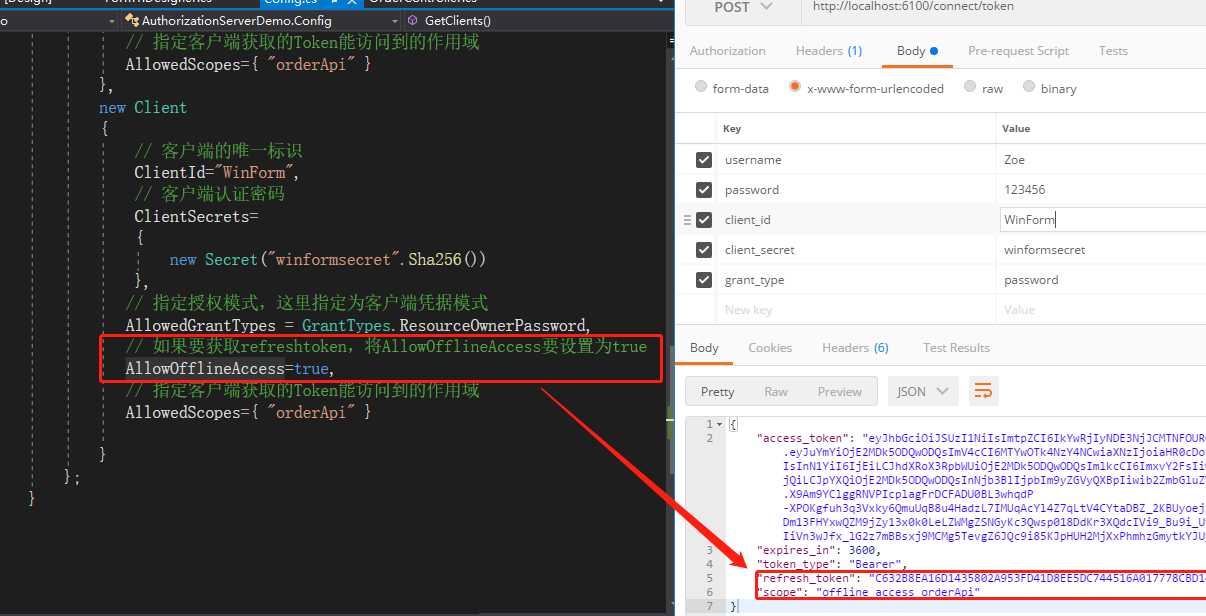

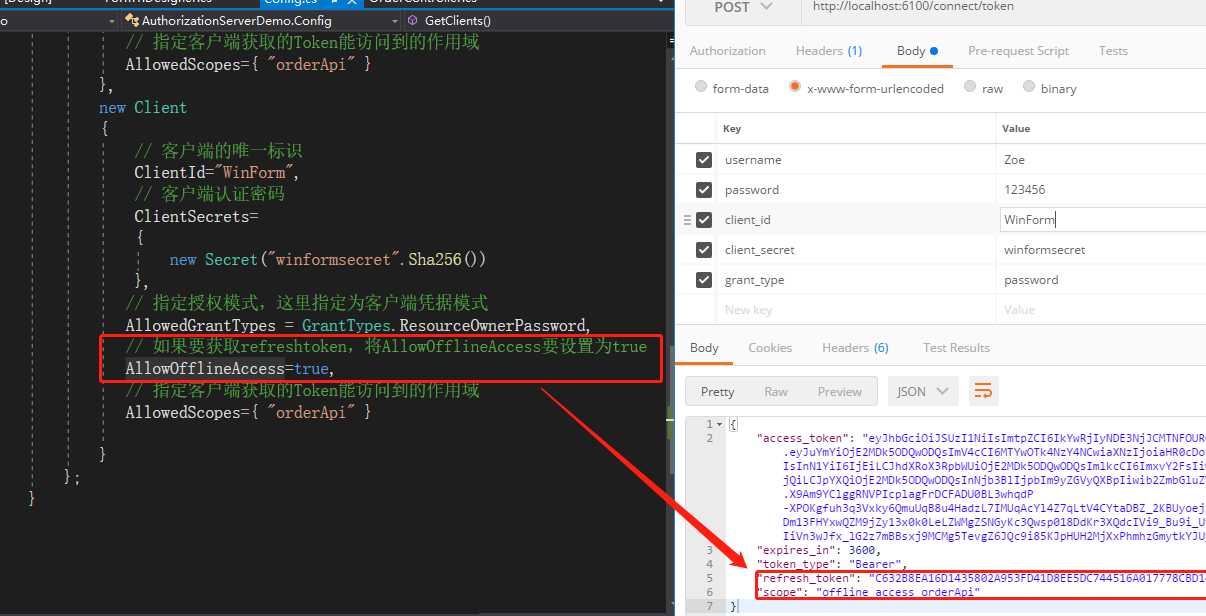

refresh_tokenЕУВЙЩЯ

refresh_tokenЪЧЮЊСЫИјaccess_tokenНјаабгГЄгааЇЦкЖјДцдкЕФЃЌЮЊСЫАВШЋКЭНЕЕЭЗчЯеЃЌaccess_tokenЕФгааЇЦквЛАуЩшжУЕФБШНЯЖЬЃЌЭЈГЃЛсЪЧСНИіаЁЪБ(ИљОнашвЊЩшжУ)ЃЌЕБaccess_tokenЪЇаЇЪБЃЌГЃЙцЕФзіЗЈОЭЪЧШУЦфЬјзЊЕНЕЧТМвГжиаТЕЧТМЛёШЁЃЌетбљЦЕЗБЕФЬјзЊЕНЕЧТМвГЃЌгУЛЇЬхбщМАЦфВЛКУЃЌЮЊБмУтетжжЧщПіЃЌашЖдaccess_tokenНјаадкЯпајУќЃЌМДбгГЄгааЇЦкЃЛЪЕЯжЕФЗНАИИїжжИїбљЃЌБШШчгадкЧАЖЫЖЈЪБМьВтЕФЃЌвВгадкКѓЖЫзігааЇХаЖЯЕФЃЌЕЋгУЕФЯрЖдБШНЯЖрЛЙЪЧЪЙгУrefresh_tokenЕФаЮЪНЃЌЕБaccess_tokenЪЇаЇЪБЃЌЛсВЩгУrefresh_tokenШЅЧыЧѓаТЕФaccess_tokenЃЌБЃжЄгУЛЇе§ГЃВйзїЁЃ

ШчЙћашвЊдкЛёШЁaccess_tokenЕФЪБКђЭЌЪБЗЕЛиrefresh_tokenЃЌашвЊдкЪкШЈЗўЮёЦїЩЯБИАИПЭЛЇЖЫЪБНЋAllowOfflineAccessЩшжУЮЊtrueЃЌШчЯТЫљЪОЃК

refresh_tokenОпЬхЪЙгУЃЌдкКѓајЕФАИР§ЕЅЖРЫЕАЩЁЃ

змНс

ЙигкResource Owner Password Credentials ОЭМђЕЅЫЕетУДЖрЃЌжївЊЪЧПДПДШчКЮЪЙгУЃЌЯраХаЁЛяАщдкаТЕФЯюФПжагІИУЛсКмЩйгУЕНЃЌБЯОЙФУзХгУЛЇУћКЭУмТыжБНгдкЕкШ§ЗНПЭЛЇЖЫИуЪТЧщЃЌЪМжеЛЙЪЧгаЗчЯеЃЛЯТвЛЦЊЫЕЫЕImplicit(МђЛЏФЃЪН)ЁЃ

вЛИіБЛГЬађИуГѓЕФЫЇаЁЛяЃЌЙизЂ"CodeзлвеШІ"ЃЌИњЮввЛЦ№бЇ~